בעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).

-

@מתכנת-חובב עובדה שפתוח בלי בקשה.

https://mitmachim.top/post/1130533כן השלב השני חסום אבל למה השלב הראשון פתוח מלכתחילה?

-

@cfopuser איפה ראית שיש משהו שהיה פתוח לו בנטפרי חוץ מהאתר עצמו?

@מתכנת-חובב אלו התוצאות:

חסום

http://158.94.208.86

HTTP/1.1 418 Blocked by NetFree

חסום

http://158.94.208.92

HTTP/1.1 418 Blocked by NetFree

פתוח

http://158.94.208.104

HTTP/1.1 302 Foundתגובת נטפרי בספוילר:

ה IP שציינתם אינו פתוח בנטפרי,

רק ההפניה לקלאוד פלייר אינה נחסמה,

אך אם לקוח היה מנסה להוריד ישירות מה IP משהו, זה היה נחסם, [כרגע חסמתי גם את ההפניה]

נטפרי אינה אנטי וירוס או חוסם פירסומות, אלא מערכת סינון,

בין השאר אנחנו משתדלים כמובן שלא לפתוח דברים שעלולים להיות זדוניים וכדו’,

אך אין שום התחייבות לדבר שכזה. -

אין צריך לכל זה.

ברגע שזה צד שרת, הלכ פתוח גם בנטפרי במדה והוא מזריק לאתר תוך כדי גלישה.

מה שצריך בנטפרי זה רק את החלק של ההורדה, לא הויזואליזציה, ואת ההורדה אולי מישהו ביקש לפתוח ופתחו לו בלי לבדוק מה זה. -

בהמשך לזה,

הexe שהורד מכיל shell code שמשתמש בpeb כדי להשיג dll בram,

לאחר מיכן הוא משתמש בspeck64 hash על מנת לעבור עליהם ולמצוא את הפונקציות הנצרכות לו,מילה קטנה על הקטע הזה הוא די מוזר,

ובהסתכלות על הקוד הוא לא מטרגט קוטן של אחסון אלא ערפול של התהליך על ידי לוגיקה מוזרה / מורכבת,

הלוגיקה של ההאש היא לא סטנדרטית, ולכן כלים אוטומטיים לא יזהו אותה בקלות. מדובר בשימוש במימוש מותאם של Speck64/128 (צופן בלוקים) בתור פונקציית האש.זה הפורמולה:

TargetHash = Hash(ModuleName.lower(), Salt) ^ Hash(FunctionName, Salt)כל האש כזה מחושב על ידי חלוקת השם לבלוקים של 16 בתים, הזנה שלהם בתור ה-Key לצופן Speck, וביצוע XOR של התוצאה עם ה-State הקודם.

הטריק כאן שאחרי כול האלגוריתם הרגיל הוא גם מבצע שינויים לסדר בתים ככה שמפענח רגיל לא יעזור,

ואכן זה תקע אותי ללא מעט זמן, עד שבחרתי לדלג על הקטע הזה (שהוא לא כזה חשוב לכשעצמו נראה בהמשך למה) ולחזור אליו בהמשך,לאחר שכל ה-DLL והפונקציות נטענים, אנחנו ממשיכים לפענוח השלב הבא. בתוך הבינארי נמצא קטע מוצפן שמשתמש באלגוריתם ARX במצב Counter Mode.

התוקף מימש כאן צופן בלוקים ייחודי של 16 סבבים. הפענוח מתבצע על ידי יצירת Stream של בתים מתוך Nonce שגדל בכל בלוק, וביצוע XOR עם המידע המוצפן. הטריק כאן הוא שהמפתח וה-Nonce ההתחלתי "מוחבאים" בתוך הקוד בצורה שנראית כמו מידע אקראי, אך ה-AI עזר לי לחלץ אותם ולכתוב סקריפט פענוח מלא.

payload_dot_net - Copy.exe.7z

סיסמה:infected

https://www.virustotal.com/gui/file/9b300b62e98d2115a59642f18ed7dfc92186d20eb4c9e24129ce02e80091c1be(זה לא באמת dotnet לכול השואלים)

בכול אופן זה הבשר זה הוירוס הסופי לכאו'

אז מ הוא עושה?אז בוא נתחיל מסריקה פשוטה אנחנו יכולים לראות שהוא עושה שני פעולות עיקריות חשודות

- 1 הוא מזריק את עצמו לתוך תהליכים נוספים.

- 2 הוא מתקשר עם שרת עלום לפקודות.

ובגלל שניהם זה נראה לי כמו דבר אחד rat (בשלב הזה הוא כבר יכול לגנוב את כול המידע שעל המערכת העובדה שהוא נשאר רק מוכיח שהוא מחכה לפקודות נוספות)

אז בוא נצלול לתוכו ונראה מה קורה כאן בתכלס.

אז ככה נסדר את זה לפי איך שהוירוס עושה את זה,-

1 דבר ראשון הוא מזריק את עצמו ישירות לתוך svchost.exe

-

2 לאחר מכן הולכים לנתיב הזה ברג'יסטרי

HKCU\Control Panel\International\Geo\Nameובודקים את המיקום הגיאוגרפי של המערכת. -

- הקטע המעניין: אם הקורבן נמצא ברוסיה (RU) או בבלארוס (BY), הוירוס מפסיק את הפעילות שלו וסוגר את עצמו מיד.

זה לא אומר שהתוקף הוא 100% רוסי אבל הוא כנראה רוסי

(למי ששואל לא הם לא נחמדים הם פשוט לא רוצים להסתבך משפטית עם מאמא רוסיה)- 3 לאחר מכן הוא מתחיל לתקשר עם השרת על גבי http לקבל הנחיות נוספות,

הדומיין / ip שמנהל את האירוע הוא158.94.208.104מה שמראה שזה אותו דבר חלק מחבילת seeds שהתוקף קנה מאותו טווח (הדומיין המקורי של התקיפה היה158.94.208.86).

-

- ישנן שתי אפשרויות: ברוב העולם (כולל ישראל) הוא פשוט ימתין לפקודות נוספות (RAT).

אבל, אם המערכת מזוהה ככזו שנמצאת בארה"ב (US) או קנדה (CA), היא מקבלת "טיפול VIP" - הוירוס מוריד קובץ נוסף בשםdownloaderשנועד כנראה להעמיק את האחיזה או לגנוב מידע ספציפי.

- ישנן שתי אפשרויות: ברוב העולם (כולל ישראל) הוא פשוט ימתין לפקודות נוספות (RAT).

אם זה מעניין מישהו מכאן מורידים את הdownloader

x7GkP2mQ9zL4/my_downloader.bin/ושכחתי לציין אבל מכאן מורידים את הוירוס הנוכחי שאנחו מנתחים,

x7GkP2mQ9zL4/my_s.bin/הכול מאותו שרת כמובן,

158.94.208.104חשוב לציין שהכול כאן נעשה בram לגמרי שזה מעניין בעיני בלי שום קובץ בדיסק,

אז זה בערך זה סיכום ביינים די כללי של מה הולך פה בקיצור וירוס של rat שמטרגט אמריקאים ונמנע מרוסים,

טוב מקווה שנהנתם מי שקרא עד הסוף יש עוד לא מעט קטעים לחקור מוזמנים בשמחה נראה לי זה מספק בינתיים אולי אני יחפור לזה יותר בהמשך.בהמשך אני יוסיף לגבי איך הוירוס בכלל הגיע לאתר מה קורה שם באתר, ומה מוזר בקוד powershell שמריץ את הכול בהתחלה.

אגב כול זה היה יכול להמנע בקלות אם נטפרי היו מספקים סינון מבוסס easylist על דומיינים ככה בקלות וביעילות הם היו חוסכים רוחב פס לאנשים והיו מספקים אבטחה מאוד משופרת להרבה משתמשים, (לדוג' נגד התקפות כאלה שלא יתחילו אפילו).

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

בכול אופן זה הבשר זה הוירוס הסופי לכאו'

מעניין לראות שהאנטיוירוס המובנה בווינדוס של Microsoft לא מזהה אותו כוירוס

התוכנות היותר טובות כן הצליחו ESET, Malwarebytes, Kaspersky, McAfee -

בהמשך לזה,

הexe שהורד מכיל shell code שמשתמש בpeb כדי להשיג dll בram,

לאחר מיכן הוא משתמש בspeck64 hash על מנת לעבור עליהם ולמצוא את הפונקציות הנצרכות לו,מילה קטנה על הקטע הזה הוא די מוזר,

ובהסתכלות על הקוד הוא לא מטרגט קוטן של אחסון אלא ערפול של התהליך על ידי לוגיקה מוזרה / מורכבת,

הלוגיקה של ההאש היא לא סטנדרטית, ולכן כלים אוטומטיים לא יזהו אותה בקלות. מדובר בשימוש במימוש מותאם של Speck64/128 (צופן בלוקים) בתור פונקציית האש.זה הפורמולה:

TargetHash = Hash(ModuleName.lower(), Salt) ^ Hash(FunctionName, Salt)כל האש כזה מחושב על ידי חלוקת השם לבלוקים של 16 בתים, הזנה שלהם בתור ה-Key לצופן Speck, וביצוע XOR של התוצאה עם ה-State הקודם.

הטריק כאן שאחרי כול האלגוריתם הרגיל הוא גם מבצע שינויים לסדר בתים ככה שמפענח רגיל לא יעזור,

ואכן זה תקע אותי ללא מעט זמן, עד שבחרתי לדלג על הקטע הזה (שהוא לא כזה חשוב לכשעצמו נראה בהמשך למה) ולחזור אליו בהמשך,לאחר שכל ה-DLL והפונקציות נטענים, אנחנו ממשיכים לפענוח השלב הבא. בתוך הבינארי נמצא קטע מוצפן שמשתמש באלגוריתם ARX במצב Counter Mode.

התוקף מימש כאן צופן בלוקים ייחודי של 16 סבבים. הפענוח מתבצע על ידי יצירת Stream של בתים מתוך Nonce שגדל בכל בלוק, וביצוע XOR עם המידע המוצפן. הטריק כאן הוא שהמפתח וה-Nonce ההתחלתי "מוחבאים" בתוך הקוד בצורה שנראית כמו מידע אקראי, אך ה-AI עזר לי לחלץ אותם ולכתוב סקריפט פענוח מלא.

payload_dot_net - Copy.exe.7z

סיסמה:infected

https://www.virustotal.com/gui/file/9b300b62e98d2115a59642f18ed7dfc92186d20eb4c9e24129ce02e80091c1be(זה לא באמת dotnet לכול השואלים)

בכול אופן זה הבשר זה הוירוס הסופי לכאו'

אז מ הוא עושה?אז בוא נתחיל מסריקה פשוטה אנחנו יכולים לראות שהוא עושה שני פעולות עיקריות חשודות

- 1 הוא מזריק את עצמו לתוך תהליכים נוספים.

- 2 הוא מתקשר עם שרת עלום לפקודות.

ובגלל שניהם זה נראה לי כמו דבר אחד rat (בשלב הזה הוא כבר יכול לגנוב את כול המידע שעל המערכת העובדה שהוא נשאר רק מוכיח שהוא מחכה לפקודות נוספות)

אז בוא נצלול לתוכו ונראה מה קורה כאן בתכלס.

אז ככה נסדר את זה לפי איך שהוירוס עושה את זה,-

1 דבר ראשון הוא מזריק את עצמו ישירות לתוך svchost.exe

-

2 לאחר מכן הולכים לנתיב הזה ברג'יסטרי

HKCU\Control Panel\International\Geo\Nameובודקים את המיקום הגיאוגרפי של המערכת. -

- הקטע המעניין: אם הקורבן נמצא ברוסיה (RU) או בבלארוס (BY), הוירוס מפסיק את הפעילות שלו וסוגר את עצמו מיד.

זה לא אומר שהתוקף הוא 100% רוסי אבל הוא כנראה רוסי

(למי ששואל לא הם לא נחמדים הם פשוט לא רוצים להסתבך משפטית עם מאמא רוסיה)- 3 לאחר מכן הוא מתחיל לתקשר עם השרת על גבי http לקבל הנחיות נוספות,

הדומיין / ip שמנהל את האירוע הוא158.94.208.104מה שמראה שזה אותו דבר חלק מחבילת seeds שהתוקף קנה מאותו טווח (הדומיין המקורי של התקיפה היה158.94.208.86).

-

- ישנן שתי אפשרויות: ברוב העולם (כולל ישראל) הוא פשוט ימתין לפקודות נוספות (RAT).

אבל, אם המערכת מזוהה ככזו שנמצאת בארה"ב (US) או קנדה (CA), היא מקבלת "טיפול VIP" - הוירוס מוריד קובץ נוסף בשםdownloaderשנועד כנראה להעמיק את האחיזה או לגנוב מידע ספציפי.

- ישנן שתי אפשרויות: ברוב העולם (כולל ישראל) הוא פשוט ימתין לפקודות נוספות (RAT).

אם זה מעניין מישהו מכאן מורידים את הdownloader

x7GkP2mQ9zL4/my_downloader.bin/ושכחתי לציין אבל מכאן מורידים את הוירוס הנוכחי שאנחו מנתחים,

x7GkP2mQ9zL4/my_s.bin/הכול מאותו שרת כמובן,

158.94.208.104חשוב לציין שהכול כאן נעשה בram לגמרי שזה מעניין בעיני בלי שום קובץ בדיסק,

אז זה בערך זה סיכום ביינים די כללי של מה הולך פה בקיצור וירוס של rat שמטרגט אמריקאים ונמנע מרוסים,

טוב מקווה שנהנתם מי שקרא עד הסוף יש עוד לא מעט קטעים לחקור מוזמנים בשמחה נראה לי זה מספק בינתיים אולי אני יחפור לזה יותר בהמשך.בהמשך אני יוסיף לגבי איך הוירוס בכלל הגיע לאתר מה קורה שם באתר, ומה מוזר בקוד powershell שמריץ את הכול בהתחלה.

אגב כול זה היה יכול להמנע בקלות אם נטפרי היו מספקים סינון מבוסס easylist על דומיינים ככה בקלות וביעילות הם היו חוסכים רוחב פס לאנשים והיו מספקים אבטחה מאוד משופרת להרבה משתמשים, (לדוג' נגד התקפות כאלה שלא יתחילו אפילו).

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

הקטע המעניין: אם הקורבן נמצא ברוסיה (RU) או בבלארוס (BY), הוירוס מפסיק את הפעילות שלו וסוגר את עצמו מיד.

מסקנה: מי שרוצה הגנה מלאה מוירוסים, שישנה את המיקום במחשב לרוסיה או בלארוס

-

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

בכול אופן זה הבשר זה הוירוס הסופי לכאו'

מעניין לראות שהאנטיוירוס המובנה בווינדוס של Microsoft לא מזהה אותו כוירוס

התוכנות היותר טובות כן הצליחו ESET, Malwarebytes, Kaspersky, McAfee -

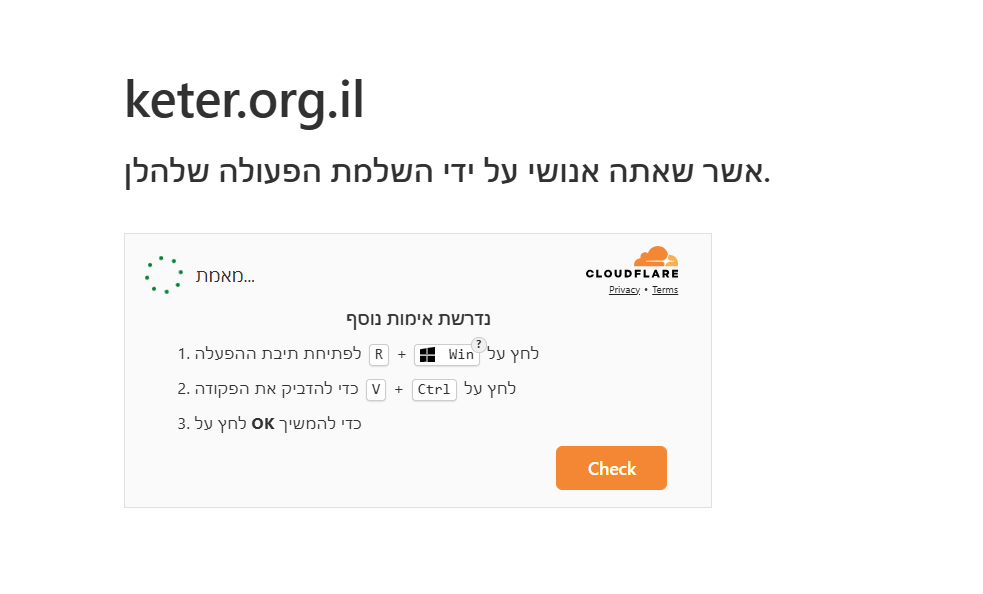

סתם מענין, אחרי שהאתר פתוח 5 דקות ודורש אימות (בזמן שרפרפתי על שרשור) פתאום הוא נפתח בלי 'אימות'....

-

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

@החכם-התם כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

עכשיו נכנסתי לאתר של מכון כתר

סוף סוף הבעלים השבית את האתר

-

בהמשך לזה,

הexe שהורד מכיל shell code שמשתמש בpeb כדי להשיג dll בram,

לאחר מיכן הוא משתמש בspeck64 hash על מנת לעבור עליהם ולמצוא את הפונקציות הנצרכות לו,מילה קטנה על הקטע הזה הוא די מוזר,

ובהסתכלות על הקוד הוא לא מטרגט קוטן של אחסון אלא ערפול של התהליך על ידי לוגיקה מוזרה / מורכבת,

הלוגיקה של ההאש היא לא סטנדרטית, ולכן כלים אוטומטיים לא יזהו אותה בקלות. מדובר בשימוש במימוש מותאם של Speck64/128 (צופן בלוקים) בתור פונקציית האש.זה הפורמולה:

TargetHash = Hash(ModuleName.lower(), Salt) ^ Hash(FunctionName, Salt)כל האש כזה מחושב על ידי חלוקת השם לבלוקים של 16 בתים, הזנה שלהם בתור ה-Key לצופן Speck, וביצוע XOR של התוצאה עם ה-State הקודם.

הטריק כאן שאחרי כול האלגוריתם הרגיל הוא גם מבצע שינויים לסדר בתים ככה שמפענח רגיל לא יעזור,

ואכן זה תקע אותי ללא מעט זמן, עד שבחרתי לדלג על הקטע הזה (שהוא לא כזה חשוב לכשעצמו נראה בהמשך למה) ולחזור אליו בהמשך,לאחר שכל ה-DLL והפונקציות נטענים, אנחנו ממשיכים לפענוח השלב הבא. בתוך הבינארי נמצא קטע מוצפן שמשתמש באלגוריתם ARX במצב Counter Mode.

התוקף מימש כאן צופן בלוקים ייחודי של 16 סבבים. הפענוח מתבצע על ידי יצירת Stream של בתים מתוך Nonce שגדל בכל בלוק, וביצוע XOR עם המידע המוצפן. הטריק כאן הוא שהמפתח וה-Nonce ההתחלתי "מוחבאים" בתוך הקוד בצורה שנראית כמו מידע אקראי, אך ה-AI עזר לי לחלץ אותם ולכתוב סקריפט פענוח מלא.

payload_dot_net - Copy.exe.7z

סיסמה:infected

https://www.virustotal.com/gui/file/9b300b62e98d2115a59642f18ed7dfc92186d20eb4c9e24129ce02e80091c1be(זה לא באמת dotnet לכול השואלים)

בכול אופן זה הבשר זה הוירוס הסופי לכאו'

אז מ הוא עושה?אז בוא נתחיל מסריקה פשוטה אנחנו יכולים לראות שהוא עושה שני פעולות עיקריות חשודות

- 1 הוא מזריק את עצמו לתוך תהליכים נוספים.

- 2 הוא מתקשר עם שרת עלום לפקודות.

ובגלל שניהם זה נראה לי כמו דבר אחד rat (בשלב הזה הוא כבר יכול לגנוב את כול המידע שעל המערכת העובדה שהוא נשאר רק מוכיח שהוא מחכה לפקודות נוספות)

אז בוא נצלול לתוכו ונראה מה קורה כאן בתכלס.

אז ככה נסדר את זה לפי איך שהוירוס עושה את זה,-

1 דבר ראשון הוא מזריק את עצמו ישירות לתוך svchost.exe

-

2 לאחר מכן הולכים לנתיב הזה ברג'יסטרי

HKCU\Control Panel\International\Geo\Nameובודקים את המיקום הגיאוגרפי של המערכת. -

- הקטע המעניין: אם הקורבן נמצא ברוסיה (RU) או בבלארוס (BY), הוירוס מפסיק את הפעילות שלו וסוגר את עצמו מיד.

זה לא אומר שהתוקף הוא 100% רוסי אבל הוא כנראה רוסי

(למי ששואל לא הם לא נחמדים הם פשוט לא רוצים להסתבך משפטית עם מאמא רוסיה)- 3 לאחר מכן הוא מתחיל לתקשר עם השרת על גבי http לקבל הנחיות נוספות,

הדומיין / ip שמנהל את האירוע הוא158.94.208.104מה שמראה שזה אותו דבר חלק מחבילת seeds שהתוקף קנה מאותו טווח (הדומיין המקורי של התקיפה היה158.94.208.86).

-

- ישנן שתי אפשרויות: ברוב העולם (כולל ישראל) הוא פשוט ימתין לפקודות נוספות (RAT).

אבל, אם המערכת מזוהה ככזו שנמצאת בארה"ב (US) או קנדה (CA), היא מקבלת "טיפול VIP" - הוירוס מוריד קובץ נוסף בשםdownloaderשנועד כנראה להעמיק את האחיזה או לגנוב מידע ספציפי.

- ישנן שתי אפשרויות: ברוב העולם (כולל ישראל) הוא פשוט ימתין לפקודות נוספות (RAT).

אם זה מעניין מישהו מכאן מורידים את הdownloader

x7GkP2mQ9zL4/my_downloader.bin/ושכחתי לציין אבל מכאן מורידים את הוירוס הנוכחי שאנחו מנתחים,

x7GkP2mQ9zL4/my_s.bin/הכול מאותו שרת כמובן,

158.94.208.104חשוב לציין שהכול כאן נעשה בram לגמרי שזה מעניין בעיני בלי שום קובץ בדיסק,

אז זה בערך זה סיכום ביינים די כללי של מה הולך פה בקיצור וירוס של rat שמטרגט אמריקאים ונמנע מרוסים,

טוב מקווה שנהנתם מי שקרא עד הסוף יש עוד לא מעט קטעים לחקור מוזמנים בשמחה נראה לי זה מספק בינתיים אולי אני יחפור לזה יותר בהמשך.בהמשך אני יוסיף לגבי איך הוירוס בכלל הגיע לאתר מה קורה שם באתר, ומה מוזר בקוד powershell שמריץ את הכול בהתחלה.

אגב כול זה היה יכול להמנע בקלות אם נטפרי היו מספקים סינון מבוסס easylist על דומיינים ככה בקלות וביעילות הם היו חוסכים רוחב פס לאנשים והיו מספקים אבטחה מאוד משופרת להרבה משתמשים, (לדוג' נגד התקפות כאלה שלא יתחילו אפילו).

@cfopuser ניתחתי עד עכשיו חלק מה shellcode

על פניו זה קוד מתוחכם ממש לפריסה פיענוח והרצה של ה exe הסופי (מה שיורד זה לא exe אלא shellcode טהור)

אני מתכנן לפתוח על זה נושא רק כמה הערות@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

הexe שהורד מכיל shell code שמשתמש בpeb כדי להשיג dll בram,

לאחר מיכן הוא משתמש בspeck64 hash על מנת לעבור עליהם ולמצוא את הפונקציות הנצרכות לו,הוא לא בדיוק "משיג DLL ב RAM" - זה יותר חיפוש של פונקציות ב dll הטעונים וטעינה עצמאית אם לא טעון כבר ואת החיפוש הזה הוא עושה עם ה speck

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

הטריק כאן שאחרי כול האלגוריתם הרגיל הוא גם מבצע שינויים לסדר בתים ככה שמפענח רגיל לא יעזור

לא מצאתי דבר כזה (אולי התכוונת ל chaskey? שם יש שימוש ב BE)

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

לאחר שכל ה-DLL והפונקציות נטענים

הוא טוען רק 3 מתוך 63 שקיימים אצלו (לפחות בשלב שבו אני נמצא - אחרי שלב הפריסה בזיכרון והפיענוח)

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

באלגוריתם ARX במצב Counter Mode.

האלגוריתם הוא chaskey - הוא ממשפחת צופני ARX

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

התוקף מימש כאן צופן בלוקים ייחודי של 16 סבבים. הפענוח מתבצע על ידי יצירת Stream של בתים מתוך Nonce שגדל בכל בלוק, וביצוע XOR עם המידע המוצפן. הטריק כאן הוא שהמפתח וה-Nonce ההתחלתי "מוחבאים" בתוך הקוד בצורה שנראית כמו מידע אקראי, אך ה-AI עזר לי לחלץ אותם ולכתוב סקריפט פענוח מלא.

זה לא צופן ייחודי אלא כמו שכתבתי - chaskey (גם אני לא הכרתי אותו אבל הצלחתי לממש אותו בפייתון על סמך האסמבלי וג'מיני טען לי שכך הוא נקרא)

ואגב ה IV והמפתח נמצאים במערך נתונים מסודר בתחילת הבינארי יחד עם ההאשים של הפונקציות

חישבתי את כל ההאשים האלו ולהלן הרשימה שלהם--- API Resolution Results --- [+] Found match for 0x8edb41650de456ae: kernel32.dll!LoadLibraryA [+] Found match for 0x68b2ecdcb226d1af: kernel32.dll!GetProcAddress [+] Found match for 0x3524749539b1e7c9: kernel32.dll!GetModuleHandleA [+] Found match for 0xf08818256b608c6b: kernel32.dll!VirtualAlloc [+] Found match for 0xbedb65b79d762941: kernel32.dll!VirtualFree [+] Found match for 0x779cea1cbdc414db: kernel32.dll!VirtualQuery [+] Found match for 0x753b1ee58d7285: kernel32.dll!VirtualProtect [+] Found match for 0xc473a8b1c9eed900: kernel32.dll!Sleep [+] Found match for 0x94e36b1f5ca25c42: kernel32.dll!MultiByteToWideChar [+] Found match for 0xe27f2c8582698f34: kernel32.dll!GetUserDefaultLCID [+] Found match for 0xff9b624549e0d4ed: kernel32.dll!WaitForSingleObject [+] Found match for 0x9c79c755feada01b: kernel32.dll!CreateThread [+] Found match for 0x60f083b1acce03c5: kernel32.dll!CreateFileA [+] Found match for 0x564ba28c227d76bd: kernel32.dll!GetFileSizeEx [+] Found match for 0xb5715a1265ffffd5: kernel32.dll!GetThreadContext [+] Found match for 0x34675db7fd73bce1: kernel32.dll!GetCurrentThread [+] Found match for 0xd229583eea6a53e1: kernel32.dll!GetCurrentProcess [+] Found match for 0x1f4d43b58f2e401b: kernel32.dll!GetCommandLineA [+] Found match for 0x1269b9ccc5926e8e: kernel32.dll!GetCommandLineW [+] Found match for 0xdcf6e0681d55bb87: kernel32.dll!HeapAlloc [+] Found match for 0xe1a3543b7bbbf458: kernel32.dll!HeapReAlloc [+] Found match for 0x53d33d897dc39ca6: kernel32.dll!GetProcessHeap [+] Found match for 0x67371222f7d43548: kernel32.dll!HeapFree [+] Found match for 0xec21a00a591a8adc: kernel32.dll!GetLastError [+] Found match for 0xb5613f4336ffcb8b: kernel32.dll!CloseHandle [+] Found match for 0x367f67a7a07d01bf: shell32.dll!CommandLineToArgvW [+] Found match for 0x9bb9fe795b38c32c: oleaut32.dll!SafeArrayCreate [+] Found match for 0x5716bf7eaa00c0a: oleaut32.dll!SafeArrayCreateVector [+] Found match for 0xa0273a31837af73f: oleaut32.dll!SafeArrayPutElement [+] Found match for 0x6f272d68ab7ff6a4: oleaut32.dll!SafeArrayDestroy [+] Found match for 0x15a156413fb828ee: oleaut32.dll!SafeArrayGetLBound [+] Found match for 0x2a2e0e68a2b171cb: oleaut32.dll!SafeArrayGetUBound [+] Found match for 0x831a9ca7173f362b: oleaut32.dll!SysAllocString [+] Found match for 0x72d6f392212680c3: oleaut32.dll!SysFreeString [+] Found match for 0x1087602d800c60b0: oleaut32.dll!LoadTypeLib [+] Found match for 0xcd1df83ba3f3f72: wininet.dll!InternetCrackUrlA [+] Found match for 0xbd8f925a3bfcf4d4: wininet.dll!InternetOpenA [+] Found match for 0xdf64286cca8b9ccc: wininet.dll!InternetConnectA [+] Found match for 0x2794cf53b5d58d00: wininet.dll!InternetSetOptionA [+] Found match for 0x5eef0a13f86adc0: wininet.dll!InternetReadFile [+] Found match for 0x21381d59d9e82240: wininet.dll!InternetQueryDataAvailable [+] Found match for 0x111982408a2db104: wininet.dll!InternetCloseHandle [+] Found match for 0x7b4ad766b3c5a5f5: wininet.dll!HttpOpenRequestA [+] Found match for 0xb673e757e88ef407: wininet.dll!HttpSendRequestA [+] Found match for 0xfa2e88480800803f: wininet.dll!HttpQueryInfoA [+] Found match for 0x86855c5095591553: mscoree.dll!CorBindToRuntime [+] Found match for 0xdf52f591e807a8dd: mscoree.dll!CLRCreateInstance [+] Found match for 0x39e53e9656c1b111: ole32.dll!CoInitializeEx [+] Found match for 0xd668398ec97130f: ole32.dll!CoCreateInstance [+] Found match for 0x7948186535173386: ole32.dll!CoUninitialize [+] Found match for 0x97d38b6059c1dd77: ntdll.dll!RtlEqualUnicodeString [+] Found match for 0xfa5b081f88061c83: ntdll.dll!RtlEqualString [+] Found match for 0x50220c4a2c587760: ntdll.dll!RtlUnicodeStringToAnsiString [+] Found match for 0x77171e35871cfcf4: ntdll.dll!RtlInitUnicodeString [+] Found match for 0xf19d0fb42f99a39d: ntdll.dll!RtlExitUserThread [+] Found match for 0x5a91e2c7ce5336fe: ntdll.dll!RtlExitUserProcess [+] Found match for 0xea7a6d26c6cb0880: ntdll.dll!RtlCreateUnicodeString [+] Found match for 0xf4629e5bc63fa28a: ntdll.dll!RtlGetCompressionWorkSpaceSize [+] Found match for 0x2200c432de815d57: ntdll.dll!RtlDecompressBuffer [+] Found match for 0xea9a21544e30d215: ntdll.dll!NtContinue [+] Found match for 0x7110efaba610c17: ntdll.dll!NtCreateSection [+] Found match for 0x74e7f4d1d4434b21: ntdll.dll!NtMapViewOfSection [+] Found match for 0x8639c2269bf7c0f9: ntdll.dll!NtUnmapViewOfSection -

@cfopuser ניתחתי עד עכשיו חלק מה shellcode

על פניו זה קוד מתוחכם ממש לפריסה פיענוח והרצה של ה exe הסופי (מה שיורד זה לא exe אלא shellcode טהור)

אני מתכנן לפתוח על זה נושא רק כמה הערות@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

הexe שהורד מכיל shell code שמשתמש בpeb כדי להשיג dll בram,

לאחר מיכן הוא משתמש בspeck64 hash על מנת לעבור עליהם ולמצוא את הפונקציות הנצרכות לו,הוא לא בדיוק "משיג DLL ב RAM" - זה יותר חיפוש של פונקציות ב dll הטעונים וטעינה עצמאית אם לא טעון כבר ואת החיפוש הזה הוא עושה עם ה speck

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

הטריק כאן שאחרי כול האלגוריתם הרגיל הוא גם מבצע שינויים לסדר בתים ככה שמפענח רגיל לא יעזור

לא מצאתי דבר כזה (אולי התכוונת ל chaskey? שם יש שימוש ב BE)

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

לאחר שכל ה-DLL והפונקציות נטענים

הוא טוען רק 3 מתוך 63 שקיימים אצלו (לפחות בשלב שבו אני נמצא - אחרי שלב הפריסה בזיכרון והפיענוח)

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

באלגוריתם ARX במצב Counter Mode.

האלגוריתם הוא chaskey - הוא ממשפחת צופני ARX

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

התוקף מימש כאן צופן בלוקים ייחודי של 16 סבבים. הפענוח מתבצע על ידי יצירת Stream של בתים מתוך Nonce שגדל בכל בלוק, וביצוע XOR עם המידע המוצפן. הטריק כאן הוא שהמפתח וה-Nonce ההתחלתי "מוחבאים" בתוך הקוד בצורה שנראית כמו מידע אקראי, אך ה-AI עזר לי לחלץ אותם ולכתוב סקריפט פענוח מלא.

זה לא צופן ייחודי אלא כמו שכתבתי - chaskey (גם אני לא הכרתי אותו אבל הצלחתי לממש אותו בפייתון על סמך האסמבלי וג'מיני טען לי שכך הוא נקרא)

ואגב ה IV והמפתח נמצאים במערך נתונים מסודר בתחילת הבינארי יחד עם ההאשים של הפונקציות

חישבתי את כל ההאשים האלו ולהלן הרשימה שלהם--- API Resolution Results --- [+] Found match for 0x8edb41650de456ae: kernel32.dll!LoadLibraryA [+] Found match for 0x68b2ecdcb226d1af: kernel32.dll!GetProcAddress [+] Found match for 0x3524749539b1e7c9: kernel32.dll!GetModuleHandleA [+] Found match for 0xf08818256b608c6b: kernel32.dll!VirtualAlloc [+] Found match for 0xbedb65b79d762941: kernel32.dll!VirtualFree [+] Found match for 0x779cea1cbdc414db: kernel32.dll!VirtualQuery [+] Found match for 0x753b1ee58d7285: kernel32.dll!VirtualProtect [+] Found match for 0xc473a8b1c9eed900: kernel32.dll!Sleep [+] Found match for 0x94e36b1f5ca25c42: kernel32.dll!MultiByteToWideChar [+] Found match for 0xe27f2c8582698f34: kernel32.dll!GetUserDefaultLCID [+] Found match for 0xff9b624549e0d4ed: kernel32.dll!WaitForSingleObject [+] Found match for 0x9c79c755feada01b: kernel32.dll!CreateThread [+] Found match for 0x60f083b1acce03c5: kernel32.dll!CreateFileA [+] Found match for 0x564ba28c227d76bd: kernel32.dll!GetFileSizeEx [+] Found match for 0xb5715a1265ffffd5: kernel32.dll!GetThreadContext [+] Found match for 0x34675db7fd73bce1: kernel32.dll!GetCurrentThread [+] Found match for 0xd229583eea6a53e1: kernel32.dll!GetCurrentProcess [+] Found match for 0x1f4d43b58f2e401b: kernel32.dll!GetCommandLineA [+] Found match for 0x1269b9ccc5926e8e: kernel32.dll!GetCommandLineW [+] Found match for 0xdcf6e0681d55bb87: kernel32.dll!HeapAlloc [+] Found match for 0xe1a3543b7bbbf458: kernel32.dll!HeapReAlloc [+] Found match for 0x53d33d897dc39ca6: kernel32.dll!GetProcessHeap [+] Found match for 0x67371222f7d43548: kernel32.dll!HeapFree [+] Found match for 0xec21a00a591a8adc: kernel32.dll!GetLastError [+] Found match for 0xb5613f4336ffcb8b: kernel32.dll!CloseHandle [+] Found match for 0x367f67a7a07d01bf: shell32.dll!CommandLineToArgvW [+] Found match for 0x9bb9fe795b38c32c: oleaut32.dll!SafeArrayCreate [+] Found match for 0x5716bf7eaa00c0a: oleaut32.dll!SafeArrayCreateVector [+] Found match for 0xa0273a31837af73f: oleaut32.dll!SafeArrayPutElement [+] Found match for 0x6f272d68ab7ff6a4: oleaut32.dll!SafeArrayDestroy [+] Found match for 0x15a156413fb828ee: oleaut32.dll!SafeArrayGetLBound [+] Found match for 0x2a2e0e68a2b171cb: oleaut32.dll!SafeArrayGetUBound [+] Found match for 0x831a9ca7173f362b: oleaut32.dll!SysAllocString [+] Found match for 0x72d6f392212680c3: oleaut32.dll!SysFreeString [+] Found match for 0x1087602d800c60b0: oleaut32.dll!LoadTypeLib [+] Found match for 0xcd1df83ba3f3f72: wininet.dll!InternetCrackUrlA [+] Found match for 0xbd8f925a3bfcf4d4: wininet.dll!InternetOpenA [+] Found match for 0xdf64286cca8b9ccc: wininet.dll!InternetConnectA [+] Found match for 0x2794cf53b5d58d00: wininet.dll!InternetSetOptionA [+] Found match for 0x5eef0a13f86adc0: wininet.dll!InternetReadFile [+] Found match for 0x21381d59d9e82240: wininet.dll!InternetQueryDataAvailable [+] Found match for 0x111982408a2db104: wininet.dll!InternetCloseHandle [+] Found match for 0x7b4ad766b3c5a5f5: wininet.dll!HttpOpenRequestA [+] Found match for 0xb673e757e88ef407: wininet.dll!HttpSendRequestA [+] Found match for 0xfa2e88480800803f: wininet.dll!HttpQueryInfoA [+] Found match for 0x86855c5095591553: mscoree.dll!CorBindToRuntime [+] Found match for 0xdf52f591e807a8dd: mscoree.dll!CLRCreateInstance [+] Found match for 0x39e53e9656c1b111: ole32.dll!CoInitializeEx [+] Found match for 0xd668398ec97130f: ole32.dll!CoCreateInstance [+] Found match for 0x7948186535173386: ole32.dll!CoUninitialize [+] Found match for 0x97d38b6059c1dd77: ntdll.dll!RtlEqualUnicodeString [+] Found match for 0xfa5b081f88061c83: ntdll.dll!RtlEqualString [+] Found match for 0x50220c4a2c587760: ntdll.dll!RtlUnicodeStringToAnsiString [+] Found match for 0x77171e35871cfcf4: ntdll.dll!RtlInitUnicodeString [+] Found match for 0xf19d0fb42f99a39d: ntdll.dll!RtlExitUserThread [+] Found match for 0x5a91e2c7ce5336fe: ntdll.dll!RtlExitUserProcess [+] Found match for 0xea7a6d26c6cb0880: ntdll.dll!RtlCreateUnicodeString [+] Found match for 0xf4629e5bc63fa28a: ntdll.dll!RtlGetCompressionWorkSpaceSize [+] Found match for 0x2200c432de815d57: ntdll.dll!RtlDecompressBuffer [+] Found match for 0xea9a21544e30d215: ntdll.dll!NtContinue [+] Found match for 0x7110efaba610c17: ntdll.dll!NtCreateSection [+] Found match for 0x74e7f4d1d4434b21: ntdll.dll!NtMapViewOfSection [+] Found match for 0x8639c2269bf7c0f9: ntdll.dll!NtUnmapViewOfSection@מתכנת-חובב כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

האלגוריתם הוא chaskey

מעניין לא הכרתי אותו

אין לי את הקוד מול העיניים אבל היה זכור לי שהוא עושה את כול הבלוק

וג'מיני טען לי שכך הוא נקרא

ספרא אמר ספרא יודע מה אני יגיד.

אגב אם אתה ממשיך אולי תעבור על ההמשך לאמריקאים ואיזה מידע הוא יגנוב במקרה הזה.

בכול אופן, מחכים לנושא המלא.

-

@מתכנת-חובב כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

האלגוריתם הוא chaskey

מעניין לא הכרתי אותו

אין לי את הקוד מול העיניים אבל היה זכור לי שהוא עושה את כול הבלוק

וג'מיני טען לי שכך הוא נקרא

ספרא אמר ספרא יודע מה אני יגיד.

אגב אם אתה ממשיך אולי תעבור על ההמשך לאמריקאים ואיזה מידע הוא יגנוב במקרה הזה.

בכול אופן, מחכים לנושא המלא.

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

מעניין לא הכרתי אותו

ואת speck כן?

שאפו@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

אין לי את הקוד מול העיניים אבל היה זכור לי שהוא עושה את כול הבלוק

איזה בלוק? אפשר לחלק את הקובץ הזה ל 5 מקטעים לפחות

@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

ספרא אמר ספרא יודע מה אני יגיד.

אבוי למי שיסתמך על הבינה בניתוח

לוקחים מה שהיא אמרה ומוודאים מול גוגל שזה אכן האלגוריתם - עיין בקישור ששלחתי@cfopuser כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

אגב אם אתה ממשיך אולי תעבור על ההמשך לאמריקאים ואיזה מידע הוא יגנוב במקרה הזה.

אם ניגשים מ IP אמריקאי מקבלים payload שונה?

תוכל לשתף אותו? -

מ מתכנת חובב התייחס לנושא זה

מ מתכנת חובב התייחס לנושא זה

-

C cfopuser התייחס לנושא זה

C cfopuser התייחס לנושא זה