לצערי האופציה של עדכון אפליקציות לא עובדת הוא כל הזמן כותב שלא נמצא גרסה להורדה מהאתר

כאשר הוא כן מצא שיש גרסה אבל לא נותן להוריד אותה

אביגדור ברמן

-

להורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5) -

שיתוף | להכשיר (כמעט) כל אנדרואיד לוויז ומייל בלבד – קיידרואיד 0.9.8 גרסת בטא ציבורית!@הכהן-הגדול בתוך גימייל

כפתור כזה ליד שורת חיפוש:

-

שיתוף | להכשיר (כמעט) כל אנדרואיד לוויז ומייל בלבד – קיידרואיד 0.9.8 גרסת בטא ציבורית!@הכהן-הגדול חינם

-

להורדה | מאגר אפליקציות - מותאמות לסינון מתעדכנות אוטומטיתeeg שבאתר לא חסום דפדפן פנימי

-

להורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5)@ע-ה-דכו-ע ולא בכל האפליקציות זה יעזור

בקיצור - מורכב -

להורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5)@iosi-poli תודה רבה מעומק לב

בהצלחה בישיבה! -

להורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5)@iosi-poli זה יכול לפתור את הבעיה עם כל האפליקציות שלא עובדות כשגוגל פליי מושבת...

כמעט כל האפליקציות החדשות לא עובדות אם משביתים גוגל פליי -

להורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5)@הכריש כתב בלהורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5):

@iosi-poli האם זה יעבוד על יאנג (כמדומני זה אנדרואיד 4)?

ציטוט מהפוסט הראשון בשרשור

@iosi-poli כתב בלהורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5):

גרסת האנדרואיד הנתמכת היא מאנדרואיד 5.1,

וכל חסימה תעבוד לפי גרסת האנדרואיד שלך. -

להורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5)@חסדא למצוא אותו באייבלוק ברשימת האפליקציות לחסימה בדפית כל האפליקציות

ללחוץ עליו - והוא ייעלם -

שיתוף | סקירת פלאפון Q7יש בעיה כללית בטלפונים שלהם, עם שעון עולמי, ובעצם חישוב השעה שהם לא מעודכנים על ירושלים - ישראל

-

להורדה | אפליקצית חסימה לאנדרואיד אייבלוק (Abloq) (מבוסס על MDM) (בטא 0.5)@iosi-poli (כאן היה כתוב- וואוו!!!)

כפי שאמר @iosi-poli אני עדיין לא אומר וואו...

כי לא ראיתי את הדשבורד של האדמין... -

להורדה | תוכנה חדשה לניהול הזמן כמו בבית ספר@לא-מתייאש אני צריך לבדוק

אבל קודם היה לי את הגרסה הקודמת והיא עבדה מצויין -

להורדה | תוכנה חדשה לניהול הזמן כמו בבית ספר@לא-מתייאש ניסיתי להתקין בלי להסיר קודם

לא עבד

הסרתי, התקנתי שוב

לא עבד

הסרתי ועשיתי הפעלה מחדש למחשב

עדכנתי שוב

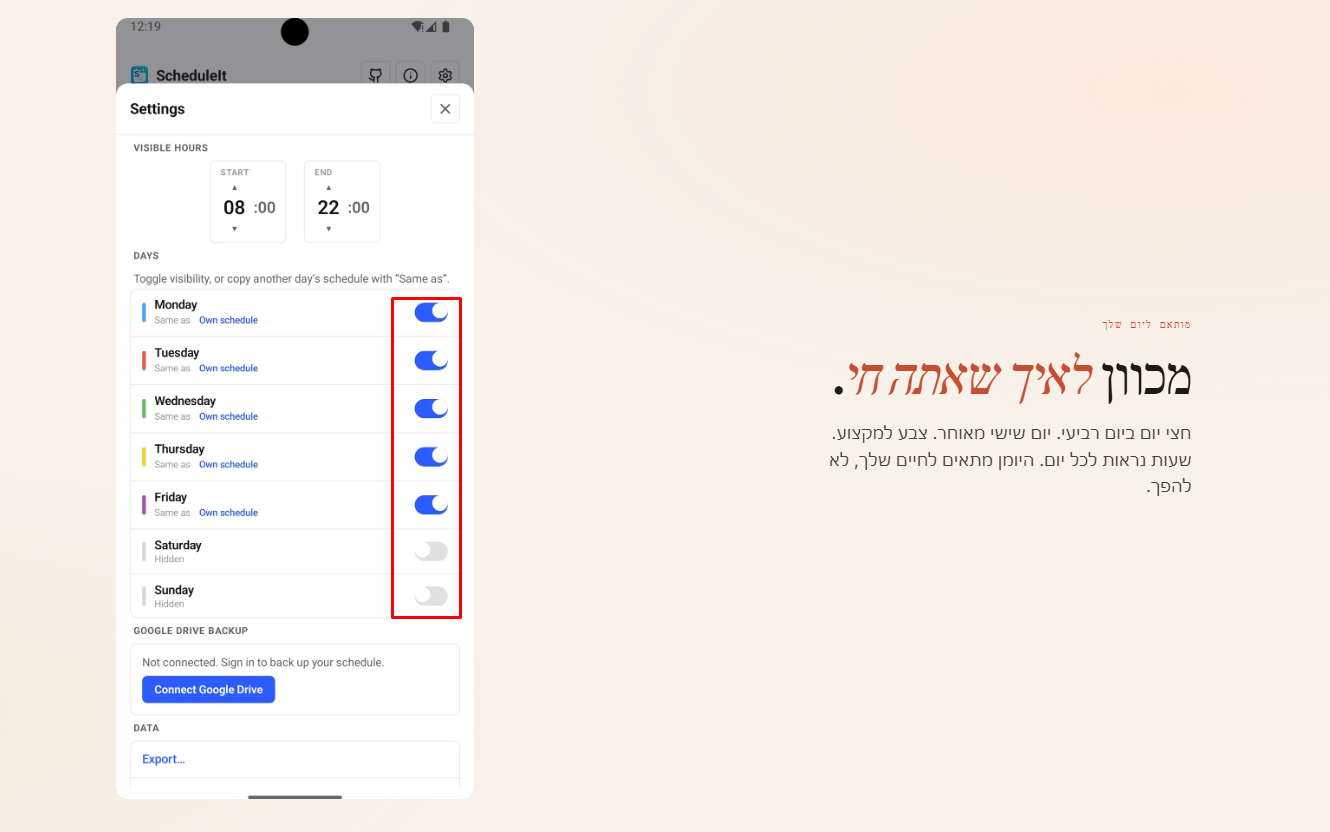

לא עבדדרך אגב לגבי ימים משותפים

כשבוחרים שלוח הזמנים נניח של יום שני יהיה כמו של יום ראשון

וגם של יום שלישי יהיה כמו של יום ראשון

אז מופיע במקום שניהם כמו ראשון

ביום שני מופיע כמו שלישי

וביום שלישי מופיע כמו שני

תנסה תראה תבין. -

להורדה | תוכנה חדשה לניהול הזמן כמו בבית ספר@לא-מתייאש ווינדוס 11 מעודכן

-

להורדה | תוכנה חדשה לניהול הזמן כמו בבית ספרהגרסה החדשה למחשב (1.4.9) התקנתי עכשיו לאחר שהייתה לי גרסה קודמת

ולא נפתחת בכלל

לא יודע למה

הגרסה הקודמת עבדה לי... -

להורדה | תוכנה חדשה לניהול הזמן כמו בבית ספר@לא-מתייאש

יש איזה משהו מוזר

בלוח זמנים זהה ליום כלשהו

זה לא עובד...

יש לי לוח זמנים לראשון

בחרתי ששני זהה לראשון

לא עשה כלום

בחרתי ששלישי גם זהה לראשון

שינה את שני זהה לשני, במקום לראשון, ובראשון נשאר זהה לשני

בפועל הזמנים במסך ראשי נשארו רק בראשון

ובשני ושלישי כלום -

להורדה | תוכנה חדשה לניהול הזמן כמו בבית ספר@מחנה-ידידים גם בתמונה באתר:

@לא-מתייאש -

להורדה | תוכנה חדשה לניהול הזמן כמו בבית ספר@avrasha יש כבר apk

וואו -

להורדה | תוכנה חדשה לניהול הזמן כמו בבית ספר@לא-מתייאש היה ברור לי

לכן לא הבנתי את התגובה שלך לגבי עברית לא עברית....