עזרה | בריק שיאומי F22 פרו

-

-

@linux-i כתב בעזרה | בריק שיאומי F22 פרו:

זה משנה בכלל ?

יש צד כזה כמו שכתשבתי בפוסט שיש מכשירים שזה לא מתאים להם עדין לא נבדק

בכ"א אצלך הבעיה שהמכשיר לא נקלט אני טועה? -

@linux-i כתב בעזרה | בריק שיאומי F22 פרו:

זה משנה בכלל ?

יש צד כזה כמו שכתשבתי בפוסט שיש מכשירים שזה לא מתאים להם עדין לא נבדק

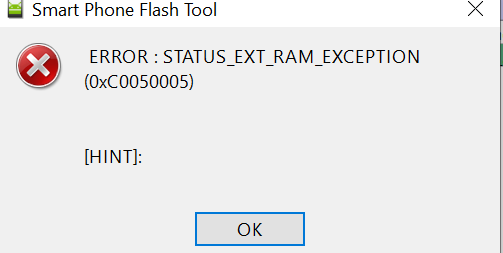

בכ"א אצלך הבעיה שהמכשיר לא נקלט אני טועה?@אני-אני-אני המכשיר נקלט אבל יש הודעת שגיעה שהקובץ לא תואם למכשיר

-

@אני-אני-אני המכשיר נקלט אבל יש הודעת שגיעה שהקובץ לא תואם למכשיר

@linux-i כתב בעזרה | בריק שיאומי F22 פרו:

@אני-אני-אני המכשיר נקלט אבל יש הודעת שגיעה שהקובץ לא תואם למכשיר

הצלחת לעשות פרמוט?

אתה בטוח שזו השגיאה, אתה יכול לצלם, אם כבר הראית אני מתנצל אני לא זוכר

-

@linux-i כתב בעזרה | בריק שיאומי F22 פרו:

@אני-אני-אני המכשיר נקלט אבל יש הודעת שגיעה שהקובץ לא תואם למכשיר

הצלחת לעשות פרמוט?

אתה בטוח שזו השגיאה, אתה יכול לצלם, אם כבר הראית אני מתנצל אני לא זוכר

@אני-אני-אני

פשוט לא זז או שהוא נותן שגיאה שהקובץ לא תואם -

השגיאה המוכרת...

@אני-אני-אני כנראה שהקובץ ההוא פגום... -

@מישהו12 אם אני יוצר גיבוי כמו שכתוב במדריך הזה טקסט קישור אני יכול לצרוב את מה שגיביתי על המכשיר שבבריק?

-

השגיאה המוכרת...

@אני-אני-אני כנראה שהקובץ ההוא פגום...@מישהו12 כתב בעזרה | בריק שיאומי F22 פרו:

כנראה שהקובץ ההוא פגום...

אצלי זה עבד

יש פה משהו אחר שצריך להבין -

@linux-i

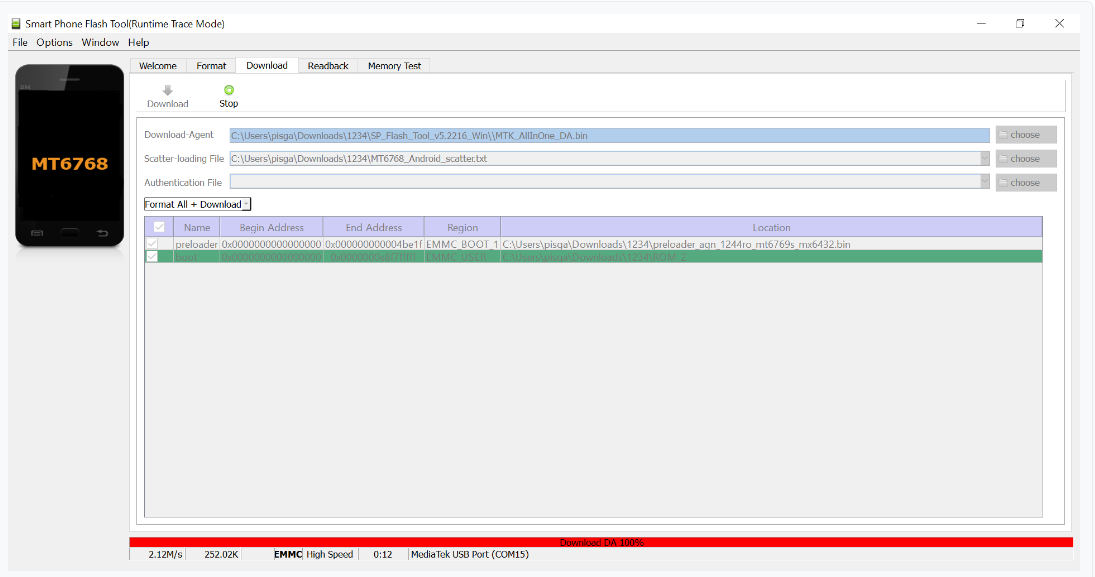

יש לך mtkclient מותקן?@אני-אני-אני כן ניסיתי גם ב mtkclient והוא נתן שגיעה דומה אני ישלח את ה פלט שניה

-

C:\Users\pisga\mtkclient>python mtk wl C:\Users\pisga\Downloads\1234\ROM2 MTK Flash/Exploit Client V1.6.3 (c) B.Kerler 2018-2023 Preloader - Status: Waiting for PreLoader VCOM, please connect mobile Port - Hint: Power off the phone before connecting. For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb. For preloader mode, don't press any hw button and connect usb. If it is already connected and on, hold power for 10 seconds to reset. ........... Port - Device detected :) Preloader - CPU: MT6768/MT6769(Helio P65/G85 k68v1) Preloader - HW version: 0x0 Preloader - WDT: 0x10007000 Preloader - Uart: 0x11002000 Preloader - Brom payload addr: 0x100a00 Preloader - DA payload addr: 0x201000 Preloader - CQ_DMA addr: 0x10212000 Preloader - Var1: 0x25 Preloader - Disabling Watchdog... Preloader - HW code: 0x707 Preloader - Target config: 0xe0 Preloader - SBC enabled: False Preloader - SLA enabled: False Preloader - DAA enabled: False Preloader - SWJTAG enabled: False Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False Preloader - Root cert required: False Preloader - Mem read auth: True Preloader - Mem write auth: True Preloader - Cmd 0xC8 blocked: True Preloader - Get Target info Preloader - BROM mode detected. Preloader - HW subcode: 0x8a00 Preloader - HW Ver: 0xca00 Preloader - SW Ver: 0x0 Preloader - ME_ID: 9D55F90C0F32C058D6836695D334CB74 Preloader - SOC_ID: 1D56585400CF0027069E91EE92AD5DF8F0674B9F287A48B428A147A90EB29FBB DA_handler - Device is unprotected. DA_handler - Device is in BROM-Mode. Bypassing security. PLTools - Loading payload from mt6768_payload.bin, 0x264 bytes Exploitation - Kamakiri Run Exploitation - Done sending payload... PLTools - Successfully sent payload: C:\Users\pisga\mtkclient\mtkclient\payloads\mt6768_payload.bin Port - Device detected :) DA_handler DA_handler - [LIB]: ←[33mDevice is in BROM mode. No preloader given, trying to dump preloader from ram.←[0m Successfully extracted preloader for this device to: preloader_agn_1244ro_mt6769s_mx6432.bin DAXFlash - Uploading xflash stage 1 from MTK_AllInOne_DA_5.2228.bin xflashext - Patching da1 ... Mtk - Patched "Patched loader msg" in preloader Mtk - Patched "hash_check" in preloader xflashext xflashext - [LIB]: ←[33mError on patching da1 version check...←[0m Mtk - Patched "Patched loader msg" in preloader Mtk - Patched "get_vfy_policy" in preloader xflashext - Patching da2 ... DAXFlash - Successfully uploaded stage 1, jumping .. Preloader - Jumping to 0x200000 Preloader - Jumping to 0x200000: ok. DAXFlash - Successfully received DA sync DAXFlash - Sending emi data ... DAXFlash - DRAM setup failed: unpack requires a buffer of 12 bytes -

C:\Users\pisga\mtkclient>python mtk wl C:\Users\pisga\Downloads\1234\ROM2 MTK Flash/Exploit Client V1.6.3 (c) B.Kerler 2018-2023 Preloader - Status: Waiting for PreLoader VCOM, please connect mobile Port - Hint: Power off the phone before connecting. For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb. For preloader mode, don't press any hw button and connect usb. If it is already connected and on, hold power for 10 seconds to reset. ........... Port - Device detected :) Preloader - CPU: MT6768/MT6769(Helio P65/G85 k68v1) Preloader - HW version: 0x0 Preloader - WDT: 0x10007000 Preloader - Uart: 0x11002000 Preloader - Brom payload addr: 0x100a00 Preloader - DA payload addr: 0x201000 Preloader - CQ_DMA addr: 0x10212000 Preloader - Var1: 0x25 Preloader - Disabling Watchdog... Preloader - HW code: 0x707 Preloader - Target config: 0xe0 Preloader - SBC enabled: False Preloader - SLA enabled: False Preloader - DAA enabled: False Preloader - SWJTAG enabled: False Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False Preloader - Root cert required: False Preloader - Mem read auth: True Preloader - Mem write auth: True Preloader - Cmd 0xC8 blocked: True Preloader - Get Target info Preloader - BROM mode detected. Preloader - HW subcode: 0x8a00 Preloader - HW Ver: 0xca00 Preloader - SW Ver: 0x0 Preloader - ME_ID: 9D55F90C0F32C058D6836695D334CB74 Preloader - SOC_ID: 1D56585400CF0027069E91EE92AD5DF8F0674B9F287A48B428A147A90EB29FBB DA_handler - Device is unprotected. DA_handler - Device is in BROM-Mode. Bypassing security. PLTools - Loading payload from mt6768_payload.bin, 0x264 bytes Exploitation - Kamakiri Run Exploitation - Done sending payload... PLTools - Successfully sent payload: C:\Users\pisga\mtkclient\mtkclient\payloads\mt6768_payload.bin Port - Device detected :) DA_handler DA_handler - [LIB]: ←[33mDevice is in BROM mode. No preloader given, trying to dump preloader from ram.←[0m Successfully extracted preloader for this device to: preloader_agn_1244ro_mt6769s_mx6432.bin DAXFlash - Uploading xflash stage 1 from MTK_AllInOne_DA_5.2228.bin xflashext - Patching da1 ... Mtk - Patched "Patched loader msg" in preloader Mtk - Patched "hash_check" in preloader xflashext xflashext - [LIB]: ←[33mError on patching da1 version check...←[0m Mtk - Patched "Patched loader msg" in preloader Mtk - Patched "get_vfy_policy" in preloader xflashext - Patching da2 ... DAXFlash - Successfully uploaded stage 1, jumping .. Preloader - Jumping to 0x200000 Preloader - Jumping to 0x200000: ok. DAXFlash - Successfully received DA sync DAXFlash - Sending emi data ... DAXFlash - DRAM setup failed: unpack requires a buffer of 12 bytes -

@linux-i

דבר ראשון לא ראיתי שגיאה

דבר שני הפקודה היא python mtk wo 0x0 לאחריה גודל זיכרון המכשיר (נראה לי זה 0xE8F800000) ואח"כ נתיב הקובץpython mtk wo 0x0 0xE8F800000 C:\Users\pisga\Downloads\1234\ROM2@אני-אני-אני תודה רבה אני ינסה ויעדכן

-

@linux-i

דבר ראשון לא ראיתי שגיאה

דבר שני הפקודה היא python mtk wo 0x0 לאחריה גודל זיכרון המכשיר (נראה לי זה 0xE8F800000) ואח"כ נתיב הקובץpython mtk wo 0x0 0xE8F800000 C:\Users\pisga\Downloads\1234\ROM2C:\Users\pisga\mtkclient>python mtk wo 0x0 0xE8F800000 C:\Users\pisga\Downloads\1234\ROM2 MTK Flash/Exploit Client V1.6.3 (c) B.Kerler 2018-2023 Preloader - Status: Waiting for PreLoader VCOM, please connect mobile Port - Hint: Power off the phone before connecting. For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb. For preloader mode, don't press any hw button and connect usb. If it is already connected and on, hold power for 10 seconds to reset. ........... Port - Device detected :) Preloader - CPU: MT6768/MT6769(Helio P65/G85 k68v1) Preloader - HW version: 0x0 Preloader - WDT: 0x10007000 Preloader - Uart: 0x11002000 Preloader - Brom payload addr: 0x100a00 Preloader - DA payload addr: 0x201000 Preloader - CQ_DMA addr: 0x10212000 Preloader - Var1: 0x25 Preloader - Disabling Watchdog... Preloader - HW code: 0x707 Preloader - Target config: 0xe0 Preloader - SBC enabled: False Preloader - SLA enabled: False Preloader - DAA enabled: False Preloader - SWJTAG enabled: False Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False Preloader - Root cert required: False Preloader - Mem read auth: True Preloader - Mem write auth: True Preloader - Cmd 0xC8 blocked: True Preloader - Get Target info Preloader - BROM mode detected. Preloader - HW subcode: 0x8a00 Preloader - HW Ver: 0xca00 Preloader - SW Ver: 0x0 Preloader - ME_ID: 9D55F90C0F32C058D6836695D334CB74 Preloader - SOC_ID: 1D56585400CF0027069E91EE92AD5DF8F0674B9F287A48B428A147A90EB29FBB DA_handler - Device is unprotected. DA_handler - Device is in BROM-Mode. Bypassing security. PLTools - Loading payload from mt6768_payload.bin, 0x264 bytes Exploitation - Kamakiri Run Exploitation - Done sending payload... PLTools - Successfully sent payload: C:\Users\pisga\mtkclient\mtkclient\payloads\mt6768_payload.bin Port - Device detected :) DA_handler DA_handler - [LIB]: ←[33mDevice is in BROM mode. No preloader given, trying to dump preloader from ram.←[0m DAXFlash - Uploading xflash stage 1 from MTK_AllInOne_DA_5.2228.bin xflashext - Patching da1 ... Mtk - Patched "Patched loader msg" in preloader Mtk - Patched "hash_check" in preloader xflashext xflashext - [LIB]: ←[33mError on patching da1 version check...←[0m Mtk - Patched "Patched loader msg" in preloader Mtk - Patched "get_vfy_policy" in preloader xflashext - Patching da2 ... DAXFlash - Successfully uploaded stage 1, jumping .. Preloader - Jumping to 0x200000 Preloader - Jumping to 0x200000: ok. DAXFlash - Successfully received DA sync DAXFlash - Sending emi data ... DAXFlash - DRAM setup failed: unpack requires a buffer of 12 bytes C:\Users\pisga\mtkclient>הוא לא מתחיל לצרוב